1.1 网络管理

1.1.1 网管管理平台设计建议

网络管理平台主要任务包括两方面,一是提供网络管理功能的网络管理中心的建设,一是网络管理中心与网络节点之间进行互连的网络链路的设计。前者主要是为了实现性能管理,故障管理,配置管理,安全管理和计费管理等五大管理功能所需的网络管理功能套件,包括网络管理工作站,以及进行网络管理功能的功能性软件平台,如Ciscowork2000,IP VPN Solution Center,IP Manager,InfoCenter等,而后者是指如何将网络管理中心通过网络设备与整个城域网互连,同时包括网络管理中心如何与每台路由器 /交换机相连等功能 。

按照城域网的要求,城域网应建设全网的集中网络管理中心,网管中心所需的 功能除五大管理功能之外,还包括为支持MPLS VPN所需的Cisco Service Management套件,包括IP VPN Soultion Center,IP Manager,和Netflow Collector,同时,NetflowCollector还可以作为计费数据收集中心,将来自于每台路由器中配置的Netflow所收集的原始计费数据进行进行预处理。考虑到安全性和负载分担的问题,设计时可将IP VPN Solution Center放在 一台工作站上,IP Manager和 Netflow Collector放在一台工作站上,其它 的可以放在另外一台工作站上 。

对于网络连通性问题,建议在网络中心放置一台路由器,与骨干POP节点相连,对于具体的连接方式而言有两种,一种只是将该路由器与城域网的骨干POP点相连即可,该路由器采用与普通POP点相同的路由策略,但是需要做详细的访问控制,只允许指定的路由器/交换机和来自外界的访问进入该管理网络中心,另外一种是从网络管理中心的这台路由器上向城域网中的每台路由器建立一条Tunnel,该Tunnel只用来构建管理网络平台,所有网络管理工作站与城域网中的路由器互通只能通过由该Tunnel所构成的管理链路,由于每台路由器/交换机需要向网络管理中心的NetflowCollector发送计费原始数据,由于计费数据对服务质量的特殊要求,需要对通过该管理网络的数据所需的网络带宽进行保障,从而从安全性和服务质量两方面保证了网络的正常操作;同时,由于该网络平台完全与城域网的路由空间相隔离,因而,该管理网络中等各个管理工作站和管理路由器都可以采用私有IP地址空间,从而可以更好的保证网络管理中心的安全性 。

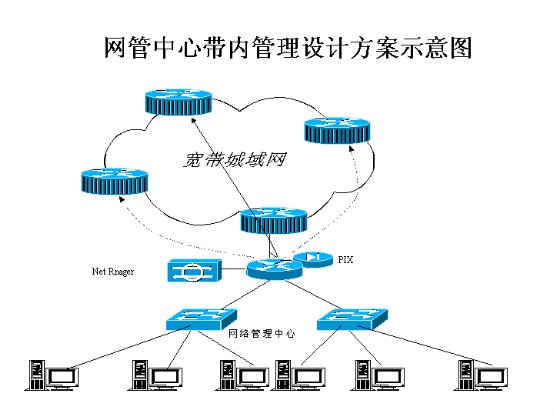

除了上述设计需求之外,出于安全性的考虑,我们可以在网络管理中心设置一台PIX网关,所有的网络管理工作站都位于PIX的后面。网络连接如图1 所示。

图 1 网管中心设计方案一

另外一种设计是在每个POP点放置一台用于带外管理的路由器,各 POP点之间的管理路由器完全通过带外的管理方式,即网络管理中心完全与这些管理路由器相连,与提供业务服务的城域网之间不提供互连点。这些路由器间的连接线路可以采用其它的租用线路方式实现。

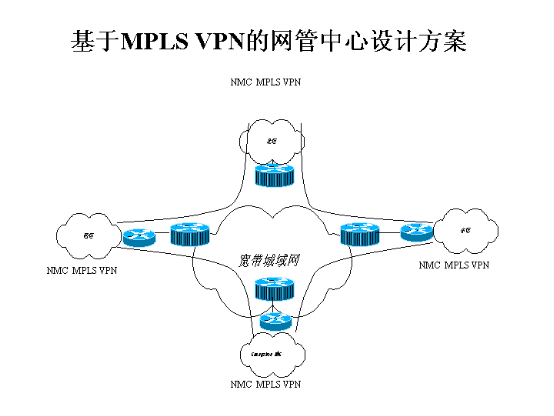

当网络规模继续扩大时,建议采用分布式网络管理中心,各二级网络管理中心都具有各自的管理网段,各网段与位于集中网络管理中心的管理网段之间采用MPLS VPN的方式互通,各个管理网段内的路由器和网管工作站的IP地址空间可以采用私有IP地址空间,该地址空间完全与城域网的网络地址空间隔离,在路由上也是独立分开的,如图 2所示。

图2 网络中心设计方案二

网络操作除了通过网络管理中心进行集中处理之外,还可以提供远程操作,即网络管理员可以通过拨号的方式拨入网络管理中心,通过采用诸如PC Anywhere的软件可以远程的进行网络管理。为了保证只有合法的网络管理员通过有效的身份认证才能进入管理网络中心,除了普通的网络安全体系,包括各种安全认证之外,可以用VPDN技术;所采用的地址空间按照网管中心的配置策略实现。

1.1.2 CSM 概述

Cisco 的网管系统是一种专为大型IP 网络而设计的开放式标准的网络 管理系统。它采用分布式网络管理体系结构,具有高可靠性,高性能以及 易于扩展等特性。

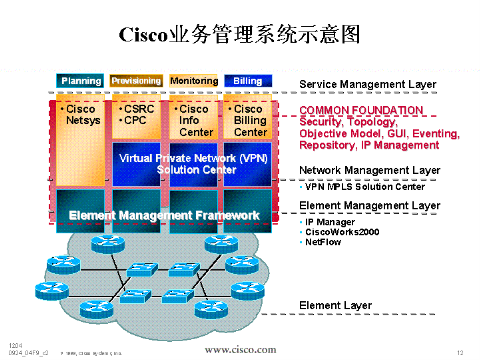

Cisco建议采用 Cisco业务管理系统(Cisco Service Management System,CSM)来作为运营商的网络管理系统,CSM的体系结构如图3所示。 CSM 实际上是一套网络管理解决方案,它提供从网元管理到网络管理和业务管理的完整的网管工具,包括

网元管理工具:IP Manager,CiscoWorks2000以及NetFlow等;

网络管理/业务管理工具:IP VPN Solution Center,Info Center等;

计费管理工具: Portal等。

建议在运营商的网络管理中使用CSM中的IP Manager,CiscoWorks2000,NetFlow,IP VPN Solution Center,Info Center, Portal等网管软件。

图3 CSM体系结构

CSM构筑在几个关键的概念之上,这些概念来自于ITU、目标管理组 织(Object Managemet Group,OMG)、 网络管理论坛(Network Management Forum),以及其它一些标准化组织,包括一种分层的、分布 式的、健壮的以及高度可扩展的网络管理结构。CSM 结构由采用多种网络 技术的组合提供真实端对端业务的应用。

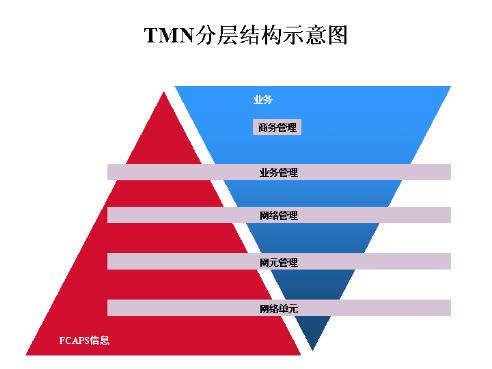

CSM遵从TMN分层结构,如图4所示,在最底一层的是网络单元,它们是被管理的真实硬件设备和系统(也就是集线器、路由器、交换 机以及数据采集设备等)。

图4 CSM符合TMN分层结构

第二层是网元管理层,这一层负责在网络单元设备或子网基础上提 供和监控指定的网络元件组合。网络管理层还负责处理网络管理层应用的 输入 输出信息。

第三层是网络管理层,该层的软件集合来自于网元管理层的信息,并 维护端对端网络拓扑(网络元件的互联)的数据。网络管理层应用负责从 整体上管理和监控网络。

业务管理层将网络作为一种提供特定业务(即VPN 业务)的资源来 配置、管理和监控。业务管理层应用还支持客户之间的服务等级协定(SLA)以及业务到业务(service-to-service)的相互作用。TMN 模型的最 上层,即商务管理层,支持组织的商务管理功能。应用程序范例包括用户 维护 (customer care)、故障票(trouble ticketing),以及记帐(billing)等。

该模型清楚地描述了对一种模块化的、多层的结构和应用的需求,用 来满足服务供应商的需求。因而,Cisco 提供,并将持续开发高度可扩展 的、健壮的、网络管理/网元管理应用。Cisco 还提供端对端的应用,用来 支持 FCAPS管理(故障、配置、计费、性能和安全) 。

为了满足业务计划和管理(Service Planning and Administration)、多 业务配置 (Multiservice Provisioning)、业务保证和运作(Service Assurance and Operations)、记帐和计费(Accounting and Billing)等需 求,CSM 结构将提供:可扩展的框架、开放的接口、模块化的设计、技术 集成、应用灵活性,以及一个单一的数据模型。CSM具有下列特点:

可扩展性――Cisco 选择 CORBA 作为应用程序分配机制 。这种机制允许在处理流程和有效负载两方面进行灵活的工作负载分配。数据 收集和分配的等级化分层提供了一种中间机制,能够减少中心应用程序的 警告和中断信息泛滥等情况。在每一个管理层的同级技术应用考虑了时间 和数据模型共享的相关性。

互操作性和标准接口――所有应用都公开了了 IDL 或 C++API,用于同客户应用通信。在各TMN层的每个Cisco网络管理应用都有API,以实现集成化和灵活性。所有用户接口都是基于行业标准的。在所有可能 的地方,应用程序都使用一种三个层次的用户接口模型。也就是说,用户 的客户机/ 服务器接口是一个用于图形显示目的的简单客户系统。Web Java 到CORBA 的通信居留于服务系统所有可能的地方。

安全性――每个应用都支持用户访问和控制的概念。访问颗粒度(granularity)扩展到网元层次。

Cisco 业务管理系统是 一套集成的网络和服务管理应用系统,CSM的 整套服务中心和业务管理产品提供了一个集成的、综合的、可扩展的解决 方案,以解决服务供应商当今所面临的挑战。CSM的产品是技术独立的,并且通过端对端的 Layer 2 和Layer 3执行所有功能。在业务管理层完成网 络和元件管理系统的集成。

这套系统的每个元件都是模块化的,并且能够独立地实施,也可以同其它 CSM一起作为一套完整的系统一起实施。

1.1.3 Cisco IP Manager (IP管理器)

Cisco IP Manager(CIPM)是服务CiscoIOS软件网络应用的可伸缩、高可靠的的网元管理层业务生成系统。专为电信级网络设计的IP管理器,基于CORBA,通过模板和子模板为客户的边缘路由器生成CiscoIOS配置。由于它提供了高度的设备配置、管理自动化,大大提高了业务生成的质量和速度。IP管理器的设计思想是在已有的操作系统支持上大批量地改变网络配置。

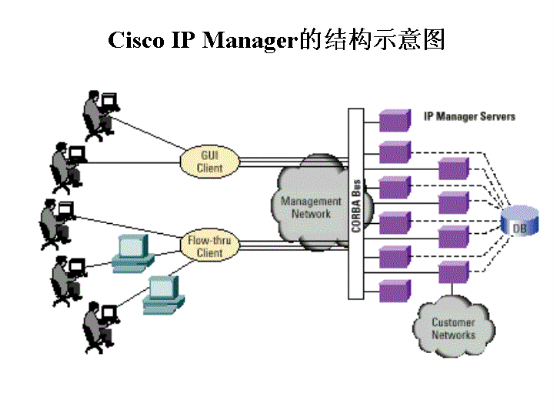

IP管理器通过与Cisco Service Management(CSM)里提供业务生成和管理的应用交互工作进行针对用户的业务管理,如图5所示。应用程序接口为IP管理器与其它管理工具CiscoProvisioningCenter以及已有的提供自动业务生成功能的OSS之间进行信息流的传递。

图5 Cisco业务管理系统

CiscoIP管理器为服务提供商的网络提供以下几点优势:

- 在CiscoIOS的基础上更进一步提高网络服务的能力

- 通过自动化降低操作和培训的花销

- 高质量的配置

- 与OSS集成

CiscoIP管理器满足了在大规模的路由网络中利用CiscoIOS提供可伸缩、高可靠的业务生成的需要:

- 通过自动的结构生成,提供快速、高质量的业务拓展。

- 与其它的OSS或应用的接口,包括:CiscoProvisioningCenter,订购处理和管理,用户管理和记费,工作组自动控制。

- 支持新兴的端到端网络服务

- 提供域控制和认证的功能分割,以适应业务需要。

IP 管理器的特点和优点包括:

(1) 配置生成和开发

对于客户端设备和边缘设备的业务开发,Cisco的IP管理器可伸缩的、支持模板的自动配置生成引擎提供任何基于CiscoIOS的网络业务的生成和配置功能。这些业务包括GRE、MPLSVPN、语音业务、组播应用、QoS和特定的防火墙安全特性如:ACL。

CiscoIP管理器的模板机制使得操作者可以利用标准的配置信息,确定变量(如:主机名,IP地址,子网掩码),从一个模板衍生出多个配置文件。配置的途径可以是直接通过GUI界面,或是通过与其接口的其它应用。进一步的细调如安全和服务质量设置可以通过子模板来配置。

CiscoIP管理器内含一个表格机制,它对每一个用户的参数进行赋值。CORBA/C++的API使网络管理系统或OSS可以自动地进行这一任务。

对于批量的配置,CiscoIP管理器有一个分布式的多线程的解决机制。这一机制加快了配置速度,相对于手工操作大大提高了准确度,在通过自动化简化操作的同时保证了可伸缩性,这样一个管理员需要的专业能力要比手工操作情况下小得多。

(2) 配置确认

语法的唯一性和完整性较验保证了IP管理器业务生成的可靠性。这些特性降低了生成新的元件和业务时发生错误甚至系统瘫痪的风险。

-“语法和完整性”校验使用了Netsys分析技术以保证准确性和查找潜在矛盾

- “可靠下载”使用ping和告警验证新的配置的正确完成。

系统级的配置会有特别高的安全性要求,它还允许在将配置真正上载到NetsysServiceLevelManagement前离线检验路由和故障。

(3) 配置管理

CiscoIP管理器能使用重复的IP地址域管理多个分隔的用户网络。信息流接口使得它能和静态或动态的IP地址池通信。管理员可以通过为组件划分“域”和“子域”提高控制和管理的功能。

网元和模板都可使用层次化的管理域结构,它的访问控制在可采用“遗传”的方式定义。例如:CiscoIP管理器的用户或通过API与其连接的系统只能看到属于他们那个部分的网元。

特定的用户只能生成、读、升级、和删除特定的数据。管理员可以限制子域的可见性,这样一个用户可以看到或修改路由器的配置但不能下载更改配置到工作中的设备中去。

网络的可见性可以被配置成特定操作员只能看到他们应负责的部分。这是在操作员登录系统时的缺省设置。

IP管理器的结构如下所述:

CiscoIP管理器采用三级、基于CORBA的结构,以适应未来扩展的需要。

图6 IP管理器结构

图6显示了操作员和信息流应用接口如何利用CORBA客户端与后台服务器通信的。分布式的CORBA系统总线通过LAN或WAN把信息发往分布在各地的应用子系统和服务器。数据中心使得CiscoIP管理器可以把数据放进缓存中,以提高速的数据存取。

Cisco IP管理器可以为Cisco7513,7507,7200,6200,5300,5200,4500,4700,3810,2524,2525,2518,2514,2505,1600,LightStream1010,Cisco 12000系列,MGX8800路由器和交换机提供自动的配置和业务生成。

Ciscoworks2000

CiscoWorks2000系列产品继承了CiscoWorks、Cisco资源管理器[CRM(Cisco Resource Manager)]及CWSI(CiscoWorks for Switched Internetworks) 的功能。但还包括功能增强的工具、重要的新功能及基于标准的第三方集成工具。尤为重要的是Cisco Works2000还包括:

· 用于关键管理工具和产品的基于Web接入的RME (Resource Manager Essentials)

· 管理交换机和网络业务

· 建立管理内部网的Cisco管理连接

· CiscoView图形设备管理工具

· 将来增加功能时可插入的模块

CiscoWorks 2000包括下列好处:

(1) 面向Internet的网络管理

Cisco在Internet联网和Internet商务解决方案领域居业界领先地位。对这些解决方案的投资目前提供广泛的网上知识基础,Cisco网络管理应用程序使用这些知识指导网络管理人员迎接维护庞大而复杂的企业网的挑战,并获得成功。

知识综合-一Cisco Works2000产品预先从Cisco的Web站点收集信息并在管理程序内显示。

例如,RME(Resource Manager Essentials)通过内置的Internet链路将管理程序扩展到外部数据源,使网络管理员检索并使用信息,如:

· 有关哪些设备属Cisco业务合同内容及这些合同状况的信息

· 技术支持报告的自动生成、提交和跟踪

· 以储存于Cisco在线连接(CCO)上的软件版本作为基础的硬件预先申请信息

· 新的Cisco IOS和Catalyst软件版本

· 有关您的网络中采用的软件版本的缺省状况信息

用于管理功能和应用集成的浏览器用户接口--Cisco独特的管理内部网工具使用浏览器接口,该接口有助于将来自不同源的多种应用和工具进行面向任务Web级集成,包括第三方和室内开发的工具和应用。这一方案允许创建一种由最佳管理工具构成的客户定制管理环境,其中包括Hewlett-Packard、Tivoli及Computer Associates的主要网络管理平台。到这些应用的基于浏览器的接入,使用户可进入多个应用程序并轻松地在最佳工具间转移,以排除故障。

基于标准的结构--能否成功地采用可扩展、自适应性网络解决方案在很大程度上取决于坚持开放网络管理标准的情况。Cisco Works2000系列产品基于业界标准,如SNMP(简单网络管理协议)、RMON(远程监控)、RMON2、WBEM(基于Web的企业网管理指示),HTTP(超文本传输协议)、Web浏览器技术及Java。

Cisco率先开始定义公用信息模式(CIM)--这是DMTF(Desktop Management Force 在基于Web的网络管理(WBEM)初始工作的基础上开发的一种数据交换标准。CIM有助于实现网络应用程序间的开放管理数据交换,而Cisco最初使用CIM模式交换详细的设备库存数据。然后主要的网络管理平台和主机结构可使用这些数据以进一步了解基于Cisco的网络。

Tivoli已宣布推出对基于CIM的库存数据交换业务的支持功能,用于TME库存。

(2) 管理效率及灵活性

将网络作为一个完整的系统而非许多零散的元件或设备进行管理--网络在继续发展而且变得日益复杂,同时对商务的作用也日益重要,有鉴于此,网络管理应从一系列与单个设备相关的任务演变成一种更为系统的方法。Cisco Works2000产品的发展趋势也反应这一需

求,Cisco正将现有设备管理工具的丰富特性纳入新产品,使这些新产品带有管理整个网络的全新功能。Cisco Works2000产品有着通过诸如库存、拓扑结构及改变管理等应用程序对

多种设备进行。管理一体化的特性。Cisco Works2000产品以不断积累的网络知识为基础。

这些产品可提供对全网络范围问题的深入了解,如配置管理、容量规划,软件缺省跟踪及系统范围的变化的管理。

基于任务的管理--Cisco仍继续在研究客户实际情况方面大力投资,以确定用户如何管理网络及探测、排除故障。研究表明为完成一项工作,通常需要使用多种工具,操作员需使用一种又一种工具。基于这些情况,Cisco在其Cisco Works2000产品中采用了一种“面向任务”的设计,以简化用户的日常网络管理工作。该设计减少了需要多个步骤,使用多种工具进行的重复性、易于出错的人工操作--如在网络设备上更新软件或跟踪库存变化。

Cisco Works2000产品中基于任务的管理功能举例如下:

RME(Resource Manager Essentials)中的软件版本管理器元件使用一种基于任务的方 法。它通过对软件更新的完美规划、安排、下载及监控大大简化了Cisco路由器和交换机软件更新的常规应用及版本管理。

CWSI园区网中的用户跟踪元件简化了整个网络上终端用户工作站位置、活动的发现和更新工作,从而简化了动态虚拟LAN(VLAN)管理或移动用户的管理问题。

综合的多业务管理-Cisco Works2000系列产品为管理大量互不相同的网络设备可起到许多种关键性管理作用,这些设备包括路由器、交换机、接入服务器及通用SNMP设备。例如,RME(Resource Manager Essentials)可进行Cisco IOS升级、跟踪库存、报告设备可用性、分析syslog信息并报告交换机及路由器的配置变化。CiscoView提供了多种设备类型的配置、业务及状态的直观视图。

(3) 保护投资前提下的新技术

公共管理基础-Cisco正在开发一整套被称为公共管理基础(CMF)的管理业务。CMF业务包括轮询、搜索、数据库、拓扑结构、安全性、事件及作为Cisco Works2000应用基础的其他业务。12个月中有9个月可提供或更新这些业务。库存或可用性等功能模块的更新和提供将迅速得多。将功能模型与CMF时间表分开使Cisco能够迅速提供新功能并支持新设备,就象事先已准备就绪一样。从而加快了上市时间。

利用现有的Cisco技术和功能-Cisco Works2000产品建立在现有的内置式设备技术的广泛基础上,包括Cisco IOS、SNMP、HTTP及NetFlow以便进行管理。该方案确保新的应用程序将使用现有网络中已安装的数据资源,从而可保护对Cisco产品的投资。此外,由于大量这些数据资源基于已有的业界标准,Cisco Works2000可与第三方集成或定制管理应用程序。

独立/并排平台的集成--Cisco Works2000产品被设计为即可作为独立的管理应用程序运行,也可用于增加企业网平台产品和业务,如HP OpenView、Solaris SunNet Manager、Tivoli NetView或Unicenter所提供的。这提供了在Cisco Works2000自己的服务器上进行安装的可选性和灵活性,而无需网络管理平台服务器。

明天的管理环境与今天的应用--Cisco的管理内部网战略使用户能建立可适应不断变化的管理要求不断发展的管理环境。由于管理内部网与在网络中已安装的管理应用程序链接在一起,使当前及未来的投资均得到全面保护。

Cisco Works2000的组成部分

(1) RME (Resource Manager Essentialo)

RME是一种适用于Cisco路由器、交换及接入服务器的功能强大、基于Web的网络管理解决方案。 它的浏览器接口可轻松接入到对网络正常运转时间至关重要的信息;而它的模块通过处理耗时的管理工作简化了网络管理,这些工作常干扰了小型至大型网络的运行。如Resource Manager Essentialo:

使管理网络库存和设备变化、归档和查寻配置文件及迅速采用新的软件版本的工作一体化

帮助排除关键网络设备的基本连接状态的故障,并提供硬件容量规划所需的信息

有一条内置链路与CCO链接,按照你的网络库存要求提供最新管理信息和Cisco知识

RME包括下列关链模块和功能;

库存管理器Inventory Maneger保持一个最新的硬件和软件库存。

变化审查业务Change Audix Service提供有关软件、硬件及配置变化的综合报告。

设备配置管理器Device Configuration Manager进行路由器和交换机配置的及时归档。

可用性管理器Availability Manager监控关键设备。

Syslog分析器查出网络故障情况,并给出故障原因及建议措施。

软件版本管理器Software Image Manager简化并加速软件版本的规划和采用。

Netsys 集成配置归档产生一个仅包含最近配置变化的“shadow”目录,该目录可用于Cisco的Netsys产品,进行模型建造、完整性检查并生成业务级别管理报告。

Cisco管理连接Cisco Management Connection提供一个工具包及后续程序,用基于Internet的标准和技术进行网络管理应用程序集成。

网络工具提供用于管理SMARTnet合同的合同连接、发出技术援助中心(TAC)申请的案例管理器及确定有效协议的连接工具。

(2) CiscoView

管理交换的网络需要接入工具以了解设备配置,并在必要时进行改变。不管是独立配置还是在园区网内,CiscoView 均可用图像显示所选设备,包括已安装的模块、配置状况,同时提供设备及端口状态的彩色编码图示。

Cisco路由器、交换机及所配置模块的图像显示

设备端口或接口状态及RMON数据的实时状态轮询

实现简易配置或状态识别的可拆卸式配置菜单

Cisco Works2000系列产品提供的开放式设计使Cisco可迅速增强产品功能以满足客户不断变化的需求。继推出Cisco Works2000之后,Cisco又将推出可提供新的或增强的网络管理功能的插入式模块。Cisco 综合网络管理功能将作为通过公共管理基础集成的模块于1999年中期全面上市。

网络运行环境互不相同。目前基于Web的网络管理应用向用户展示了建立用户定制的“管理内部网”,将Cisco管理应用程序、普通第三方管理工具和室内开发的功能链接的大好商机。

Cisco管理连接是RME的一种特性。它可提供一个工具包及后续程序,使用基于Internet的标准和技术集成网络管理应用。该工具包允许用户将基于Web的管理应用程序链接到RME,同时使应用程序开发者通过一种识别机制将他们基于Web的应用程序轻松地链接。Cisco与约30家网络管理厂家都使用这一工具包为他们的应用程序建立经认证的Cisco管理连接,包括Computer Assciates、Hewlett-Packard、Sun Microsystems及Tivoli。由此产生了这样一种状况:用户可轻松地建立连接基于Web的管理应用程序的管理内部网。

管理内部网这一概念真正改变了传统的应用集成模式。Cisco正积极使用这一新模式链接它自己的应用程序,而不再一味依赖于类似传统管理平台的外部集成源。目前,为改变核心问题而开发的管理应用程序(如为服务供应商及IBM环境设计的工具。)可用Cisco Works 2000企业网管理系列产品连接。使用RME中的Cisco管理连接特性,用户可连接下列经认证的Cisco管理应用程序:

CiscoWorks Blue Maps

Cisco Cache Engine

CiscoSecure ACS for NT

Cisco PIXTM Firewall

Cisco Voice Manager-Solaris

Net Flow 业务量统计工具

在Cisco的网络管理体系中,NetFlow占据了十分重要得重要,无论是作网络性能监测,还是作SLA 吞吐量监测,以及IP网络的计费,都需要利用NetFlow来采集路由器上的业务量信息,如图 7 所示。NetFlow内置在Cisco路由器上的IOS软件中,同时需外置一个NetFlow Collector或NetFlow Analyzer进行数据的采集、存储和处理。

图7 Net Flow 在Cisco 网 管 系 统 中 的 重 要 作 用

原始数据由每个路由器采集,网络管理人员决定采集那些数据,并确 定原始数据的采集间隔(Bucket Interval)和数据传送间隔(Collection Interval)。 这些信息被送至路由器执行,收到指令后,路由器开始在每个 Bucket Interval 采集原始数据,并储存在路由器中等候转移到Cisco works 的数据库去。在每个Collection Interval,Cisco works 从路由器中提取数 据。原始数据储存在网管数据库中等待进一步的处理。

NetFlow能根据以下信息定义两端点间的单向数据包流(Flows):

源和目的IP地址;

源和目的 TCP/UDP 应用端口;

ToS字段;

输入接口;

IP 协议字段。

NetFlow 可提供以下基于每个数据包流( per-flow )的统计信 息值:

源和目的IP地址;

源和目的 TCP/UDP 应用端口;

分组合字节计数;

流开始和流结束时间标签;

TCP 标识字段;

ToS字段;

IP 协议字段。

源和目的自治系统号;

下一跳路由器地址;

输入和输出接口索引。

Cisco 可同时提供更为广泛的NetFlow 体系结构,包括以下工具和应 用:

FlowCollector;

FlowAnalyzer;

CEA;

Netsys Technologies。

另外,Cisco Internet QoS 软件可提供IP precedence (IP 优先级别) 和MAC 统计MIBs(Management Information Bases) 信息,以及CAR和WRED MIBs 信息。

(1) CAR MIB

CAR MIB 提供各种关于基于带宽的 token bucket 参数,相关access lists 信息, 以及各种可设置的参数信息,CAR 配置表 包 括:

速率限制方向;

速率限制类型;

接入列表索引;

承诺的速率;

突发限制;

超过的突发限制;

一致行为;

超过行为。

CAR 统 计 表 包 括:

所交换的分组数;

交换的字节数;

过滤的分组数;

过滤的字节数;

当前突发字节数。

(2) WRED MIB

WRED MIBs 提 供 各 种 基 于 优 先 级 别 的 RED 参 数 信 息 和 数 据 包 处 理 的 统 计 信 息。WRED 全 局 配 置 表 包 括:

不丢弃的长度;

平均分组长度;

排队长度。

WRED 优 先 级 配 置 表 包 括:

优先级;

排队最小深度门限;

排队最大深度门限;

丢弃概率。

WRED 排 队 长 度 表 包 括:

平均排队长度。

RED 统 计 表 包 括:

交换的分组数;

交换的字节数;

由于超过排队最小深度而被过滤的分组数;

由于超过排队最大深度而被过滤的分组数;

由于backing store exhaust而被过滤的分组数。

WRED Backing Store状态表包 括:

backing store 排队长度。

(3) MAC/优先级计费MIB

MAC and IP优 先 级 计 费 MIBs 提 供 各 种 关 于 源 于 或 止 于 特 定 的 MAC 地 址 或 IP precedence 值的所 交 换 的 数 据 包 或 字 节 统 计:

MAC Accounting MIB 包 括:

输入或输出的分组数;

MAC 地址;

交换的分组;

交换的字节。

IP 优先级计费 MIB 包 括:

分组方向;

IP;优先级;

交换的分组;

交换的字节。

Netflow 可 通 过 UDP的 方 式 提 供 以 下 数 据 格 式 :

Version | Count |

SysUptime | |

Unix_secs | |

Unix_nsecs | |

Flow_sequence | |

Reserved | |

Version : Netflow 输出格式版本号

Count : 在该分组中输出的流数目(1-30)

SysUptime : 从路由器启动到目前的时间(millisecs)

Unix_secs : 从0000 UTC 1970到目前的时间(seconds)

Unix_nsecs : 自从0000 UTC 1970开始的剩余秒(十亿分之一秒)

Flow_sequence: 总的流计数

Reserved : 目前不用(设置为0)

表2 版本5记录格式

Srcaddr | |||||

Dstaddr | |||||

Nexthop | |||||

Input | Output | ||||

Dpkts | |||||

DOctets | |||||

First | |||||

Last | |||||

Srcport | Dstport | ||||

Pad1 | TCP_flags | Prot | TOS | ||

Src_as | Dst_as | ||||

Src_mask | Dst_mask | Pad2 | |||

Srcaddr : 源IP地址

dstaddr : 目的IP地址

nexthop : 下一跳路由器的IP地址

input : 输入 接口的SNMP索引

output : 输出接口的SNMP索引

dPkts : 流中的分组数

dOctets : 流中分组的第三层字节数

First : 流开始的SysUptime时间

Last : 接收到流的上一个分组的SysUptime

srcport : TCP/UDP源端口号码或等效

dstport : TCP/UDP 目的端口号或等效

pad1 : 未使用(设置为0)字节

tcp_flags : TCP标识

prot : IP协议,例如 6=TCP, 17=UDP, ...

TOS : IP业务类型

src_as : 源的AS

dst_as : 目的AS

src_mask : 源地址的前缀掩码

dst_mask : 目的地址的前缀掩码

pad2 : 未使用(设置为0)字节

根 据 Netflow提 供 的 数 据 格 式 , Netflow Collector和 Netflow Analyzer 可 对 其 进 行 处 理。

1.1.4 网络管理和业务管理

Cisco Info Center

故障和事件监测 ---- Cisco Info Center

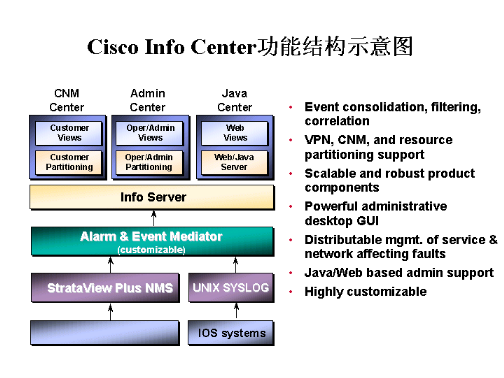

Cisco 的 Info Center 是一组产品,用于解决业务质量的保证和 VPN/CNM故障管理的支持。 Info Center采用 Client/Server的结构,用于 对故障告警信息的精简,实时数据的过滤和互联,以及VPN网络信息的分 配。 Info Center 同时也支持性能信息的分割和分配。Info Center支持 X11/Motif 和 Web/Java 用户界面。

图 8 Info Center 的 结 构

Info Center 灵活和因人而异的产品系列使得网络管理人员能对用户网 络的资源和业务进行划分。Info Center 能够生成物理网络资源和关系状态 图或者抽象和逻辑图。 取决于不同的业务和复杂程度,经过分割和过滤的 信息能够采用多种方式安全地传送给最终用户。

Info Center 经过精简的告警信息为有效地管理从不同信息源来的事件 提供了一个统一的界面。这些信息源包括了IP MANAGER 和 CiscoWorks2000。 通过制定规则,Info Center 能对网络的告警信息进行 分别,减少不需要的信息, 仅向用户提供重要的网络事件。使用专门化的 菜单,网络管理人员能够动态地将所需的网管工具与Info Center系统集成 在一起。

Info Center Architecture OverView

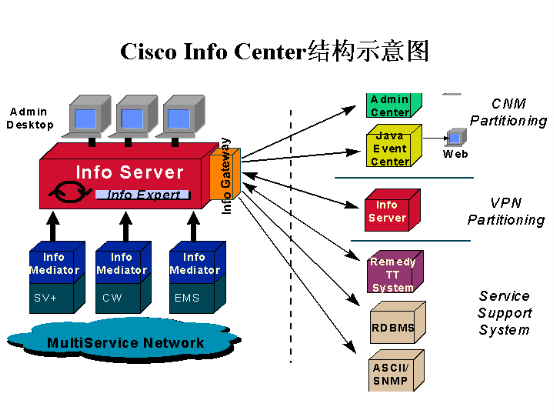

Info Center 采用以应用为主的方法提供告警和性能管理。它能灵活地 提供专门化的解决方案以满足特殊的网络环境业务管理的需要。Info Center 的基本组成部分包括了: Info Mediator, Info Server, Info Gateway, Admin Desktops 和 Java/Web Clients。

图9 Info Center OverView

a) Info Mediator

Info Mediator担负着从网管系统 ( 如 IP Manager) 处收集故障和性能数 据的任务。Info Mediator 将其他技术或厂家的特定的信息转换成 Info Center 理解的形式。Info Mediator 能够对信息进行过滤和翻译,使得Info Center 无需知道其他技术或厂家的具体技术细节。

b) Info Server

Info Server是整个Info Center 系统的核心,可以从多个Info Mediator 处同时接收故障和性能数据。Info Server 是运行在内存中的实时数据库, 它对收到的数据进行区分,对重复出现的事件进行计数,而不是简单的重 复显示,大大地减少了操作人员所需处理的事件量,并按照预先设置的信 息联系规则将信息联系起来。Info Center的一个重要特定是设置过滤器,信息联系规则和由事件驱动的自动化非常容易,可由非专业人员即时制 定,可在短时间内的设置所需的应用。

网络事件的存储需要使用一个数据库Info Gateway 去和 Relational数 据库相连,Info Gateway 随后将作介绍。信息联系规则是通过 Boolean代 数和SQL语言在内部产生的,但 Info Center的图形界面将这些技术细节 隐藏起来,只对用户提供易于使用的界面。

Info Center使用的信息联系规则和过滤器采用 Boolean代数和 SQL语 言,所有进入 Info Center 的事件都要经过它们的检查。这些规则将网络操 作人员关心的事件从一大堆不重要的事件筛选出来。 Info Center可以通过 管理工具随时产生过滤器和规则。这一特点在当今变化多端的网络环境中 是非常重要的。

c) Admin Desktop

Info Center所收集的事件经过处理后用于代表各种由用户定义的实 体, 这些实体可以是物理实体,也可以是逻辑实体。通过使用 ObjectView 工具,这些实体在 Admin Desktop上被定义成 Visual Objects。用户通过 Visual Objects 将任何网络资源,关系和状态以视觉的形式表现出来。从 VPN 的角度来看,这种视觉形式可能是由交换机和连接它们的中继所组成 的整个网络的一个部分。实体也可以代表服务器,网管平台,用户业务, 用户以及部门等。Info Center支持 X11/Motif和Web/Java的Admin Desktop。

d) Info Gateway

Info Gateway提供了Info Center与外界的连接和过滤的机制。Info Center 动态地对事件进行过滤并将它们传送到其他系统去,提供单向或双 向的信息传送。经过 Info Center处理过的信息满足了用户的特定需求。Info Gateway 可将过滤后的信息传送到下列系统:

其他的 Info Center,用于过滤后信息的分配。

Sybase 和 Oracle RDBMS,

Remedy Action request System

ASCII Log File 和Other management system (in the form of SNMP trap)。

Info Center 是产生网络资源视觉的关键部分。Info Gateway 决定了传 送什么信息给其他系统,这就是VPN 和 CNM 的支持的方式。 Info Gateway 也可用于对从多个 Info Server来的信息的精简,以及将信息分配 给多个 Info Servers。

e) Java Event List Server

Info Center 支持以 X11/Motif 和 Web/Java为基础的Client。Java Event List Server是一个 Java程式,它在Web Server上运行,提供Info Server 和Java Applets之间的通信。Java Applets可以在任何Web网页上显示, 并通过Java浏览器阅读。不同种的 Java applets可以使用, 也可按用户 的要求进行专门化。为了保证网络的安全性,可对用户进行身份的证实。 Java Event List Applets目前支持 Event List信息的过滤和分割。未来的 Applets 将对所选择的资源提供性能和可靠性的信息。

Info Center 的主要特点:

u 提供经过专门化的网络和业务图形显示-支持VPN 和 CNM。根据 显示的要求选择信息。

u 全分布式的故障管理环境- 提供故障响应,说明,分类和自动化 的支持。

u 逻辑和物理的拓扑图形显示-在图形显示中对应用,业务和系统 进行显示。

u 能动态地配置的菜单。

u 高性能的 Client/Server 结构。

u 对各种技术和厂家设备的事件进行监视。

u 事件触发的自动化过程-可由不同的事件触发各种管理工作的进 行。

u 以 Boolean 代数进行的事件的过滤,精简和综合。

u 非常容易地通过GUI界面对图形显示,规则自动化和过滤器定 义。

u 采用 Web/Java 形式支持事件监视和告警管理。

Cisco VPN管理中心(Cisco VPN Solution Center)

概述

使用Cisco VPN管理中心(Cisco VPN Solution Center), 来对运营商的VPN业务进行管理。

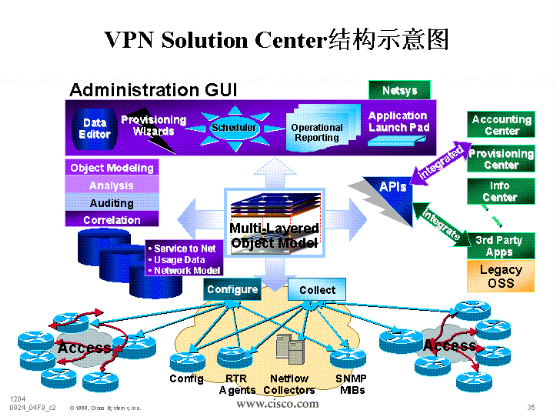

IP VPN网络的业务配置、业务管理和业务量工程是运营商的IP-VPN业务成功的关键。CSM中的IP VPN Solution Center以IETF的DiffServ框架为基础,负责大型IP VPN网络的业务配置和管理。 IP VPN Solution Center能提供高可扩展性的工具,使网络运营者能完成各种IP VPN管理功能,包括网络资源的分配、获得所预期的服务质量等。

IP MPLS VPN业务的最大的好处是,对于每一个新的业务请求,只需要对用户的边缘路由器(CE Router)和运营商的边缘路由器(PE Router)进行配置,而不需要对运营商的核心路由器(P Router)进行任何配置,这样极大地简化了网络管理人员的运营维护工作,因此可以在大规模的网络中实现IP VPN业务。

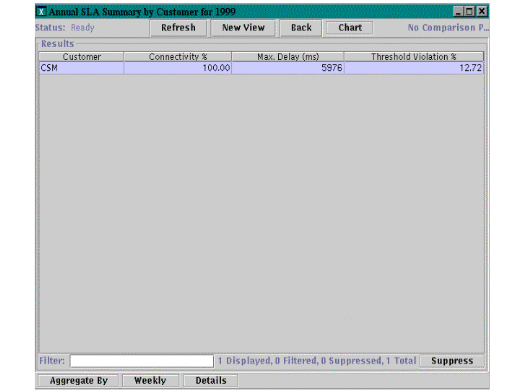

Cisco VPN solution center是网络层和业务层管理工具,是CSM的一个重要组成部分,提供MPLS VPN业务配置、SLA监控和业务量数据采集等管理工作。

功能描述

Cisco VPN solution center主要完成下列功能:

配置 IP MPLS VPN 业务;

审计这些业务请求;

采集相关数据测试测试SLA和性能;

每个VPN业务对网络资源的使用情况。

IP VPN Solution Center能对配置VPN业务,并对业务配置进行审计,以确定所配置的业务参数与网络资源是否一致。IP VPN Solution Center能够配置不同业务级别,同时它还能够监视每个业务级别的性能, 从而监视SLA,并提供SLA报告。它还能利用Corba IDL API向高层应用提供这些数据,以用于网络情况报告和网络规划。它利用NetFlow从网络过中采集业务量数据,提供关于每个VPN/每个CoS的业务量数据。

体系结构

IP VPN Solutuion Center的体系结构如图10所示。

图10 IP VPN Solutuion Center的体系结构

IP VPN Solution Center是Cisco 运营支持系统(OSS)的重要组成部分,它包括了IP MPLS VPN的业务配置、业务检测和服务水平协定(SLA)测量等功能,它允许网络管理人员使用相应的菜单填入所请求的VPN业务的各种参数,然后网管软件将自动把这些业务信息转换成配置命令,从而实施所要求的VPN业务。

IP VPN Solution Center在把配置软件加载到实际网络单元(路由器)之前,首先验证上述所产生的配置是否有效。同时,它还具有非常灵活的任务调度功能,可以预先设定下载时间(如午夜),然后在设定的时间,同时下载多个业务配置。

一旦对新的IP VPN业务请求进行了配置,则下一步将对该业务配置进行审计, 即确定这些业务配置处于什么状态,并向运营管理提供报告。IP VPN Solution Center从网络设备中收集各种数据,并与所完成的业务配置进行比较,从而确定了该业务配置是否与网络资源情况相一致。

IP VPN Solution Center能从网络中采集相关数据,并以Internet数据记录的格式表示,其中包括性能数据(如环回延迟RTR等),这样IP VPN Solution Center能够向高层应用(如计费和性能监视等)提供相关信息,以完成SLA和性能报告以及计费等。而且,系统还能从网络单元中收集其它数据,用于业务到网络关联的分析,CSM中的Info Center可以和IP VPN Solution Center一起使用,以完成发生故障的网络单元与所影响的业务之间的故障关联。

主要功能:

a) (1) 业务配置和管理

VPN Solution Center提供非常强大的MPLS VPN业务配置和管理功能,VPN Solution Center提供标准的业务配置模板,网络管理人员能非常容易地填写相应的业务信息,填写好的标准模板自动转换成Cisco IOS软件命令,然后加载到 网络中。

业务配置和管理的主要功能包括:

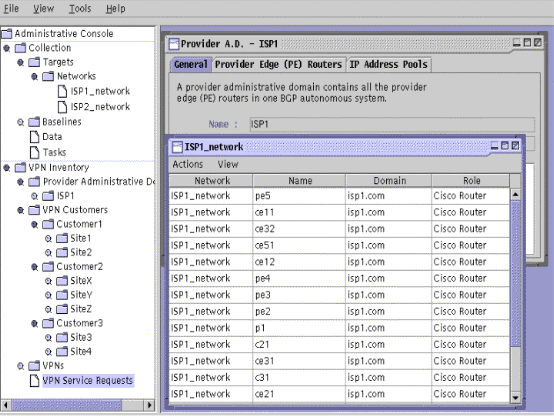

---- 增加、删除和改变用户的VPN,增加、删除每个VPN内的节点,其网管界面如图11所示。

---- 能够描绘每个VPN网络拓扑结构和运行情况,其网管界面如图12所示。

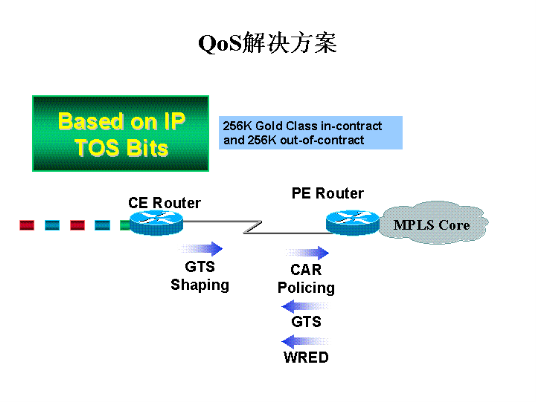

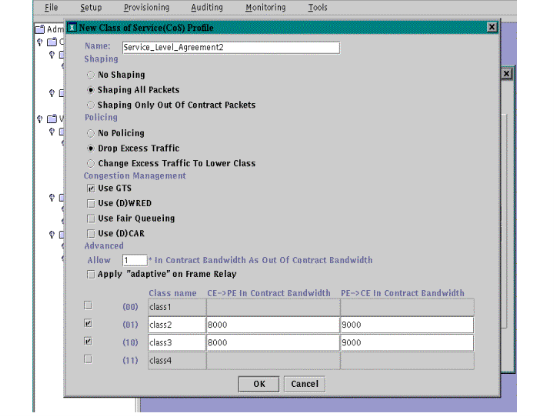

---- 能够为不同的VPN用户配置不同的服务质量,从而提供不同优先级别的业务,即通过改变网络配置来保证VPN的资源。目前,IP VPN Solution Center能根据IP数据包中TOS字段所设置的优先级,来提供不同优先级别的业务(COS),例如图13所示,与一个VPN用户签订合同时,当用户的速率小于256Kbps时,提供优先级最高的服务(即金牌业务),当大于256Kbps时,将对用户的输入数据进行业务量整形,使其业务级别降低。 IP VPN Solution Center 能对网络单元设备进行设置,使其完成业务量整形(GTS)、承诺的接入速率(CAR)、随机早期拥塞检测(WRED)以及公平排队等服务质量保证机制,网络管理的界面如图Z所示。在明年,IP VPN Solution Center能配置和管理GB-VPN,即保障带宽的VPN,这时可以向用户提供具有精确带宽保证的VPN服务。IP VPN Solution Center自动产生路由器的配置命令,为不同优先级的业务分配不同数量的带宽。

---- IP VPN Solution Center能对VPN配置不同的策略,从而决定

了VPN的拓扑结构,能够配置VPN中Intranet和Extranet的不同关系。

图11 增加/删除/修改 MPLS VPN

图12 描绘每个VPN网络拓扑结构和运行情况

图13 对VPN QOS的配置和管理

b) (2)任务调度

当网管人员通过业务配置工具,填写好相关业务信息以后,网管人员能够调度业务激活的时间,即确定向网络设备下载配置数据的时间,任务调度界面如图14所示。当到达所确定的时间时,网管软件将向相应的网络单元传送Cisco IOS配置命令,从而激活所进行的业务配置。当新的业务配置被激活后,可以对该业务进行测试,以保证业务的可靠的提供,例如当在一个VPN中新增加一个节点时,可以进行端到端的PING测试,以保证配置的正确性。

图14 任务调度功能

c) (3)业务审计

IP VPN Solution Center能够产生关于将要实施的/和已实施的业务请求的状态报告,当进行任务调度时,网管软件读取路由器当前的配置文件,分析业务请求并根据业务实施的当前状态,产生报告。

d) (4)VPN业务量参数统计

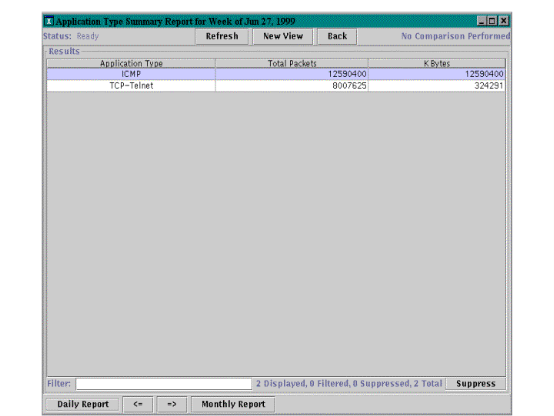

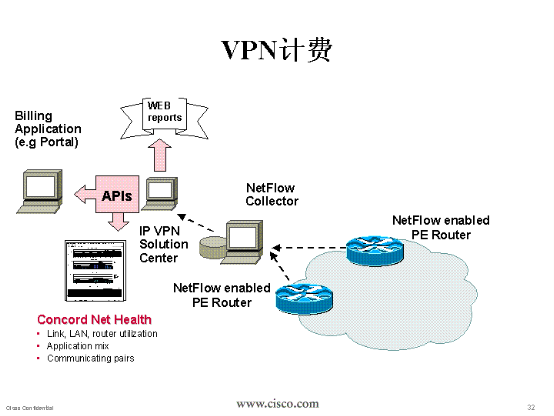

IP VPN Solution Center能够利用Cisoc NetFlow技术,提供每个VPN Intranet和Extranet 的性能报告,如图15所示。NetFlow采集了丰富的业务量统计数字,包括每个VPN一段时间内的平均流量、最高流量,还包括基于每个应用端口和用户IP地址的相关信息。网管能够提供关于每一个VPN这些统计信息,从而使网管人员能确定网络资源的占用情况,图16显示了一个统计报告的实例。NetFlow的流采集器(Flow Collector)把负责汇集各种统计数据,形成NetFlow报告,并提交给IP VPN Solution Center,由后者对统计数据进行进一步的汇集和关联。然后IP Solution Center可以把这些信息提交给性能分析系统或计费系统以及报告应用系统等第三方应用,第三方应用通过开放的应用编程接口(API)来访问IP VPN Solution Center中的相关信息。

图15 VPN的业务量统计利用NetFlow来进行

图16 统计报告举例

MPLS VPN服务等级协定(SLA)监视和报告

IP VPN Solution Center能启动Cisco路由器进行SLA测试,可以监视SLA的环回延迟、可用性以及流量等参数,同时可以设置相应的参数门限,当某参数超过门限值时,能提供违反协定的报告,详见“服务等级协议(SLA)的监视和报告”一节。

e) (5)VPN的计费

u 当需要对MPLS VPN 进行计费时,需要在PE路由器中激活NetFlow功能,以提供计费统计信息数据。同时IPVPN Solution Center提供标准的应用编程接口(API),以支持 Portal计费系统,IP VPN Solution Center负责把NetFlow送上来的计费数据,提交给 Portal计费系统进行计费,如图D所示,NetFlow提交的计费数据主要包括:

u 业务量使用信息(发送/接收的分组数,发送接收的字节数)

u 流的时间标签(起始时间标签/结束时间标签)

u 路由器接口信息(输出接口号/输入接口号)

u QoS信息(TOS、TCP标识、协议标识)

u 源端/目的端自治系统号

IP VPN Solution Center利用NetFlow可以获得关于每个VPN以及每个VPN中每个业务级别(COS)等级的业务量信息,它通过这些业务量信息形成VPN业务量矩阵(VTM), Portal计费系统通过DTM 数据管理器(DM)API来读取VTM数据。VTM数据如下所示,

源和目的端数据

IP地址

PE

VRF

Interface 索引

Interface 名称

应用名称

发送的IP分组数

返回的IP分组数

发送的字节数

返回的字节数

流计数

起始时间

结束时间

激活时间

f) (6)网络性能监视

当需要对MPLS VPN 进行性能监视时,需要在PE路由器中激活NetFlow功能,以提供性能统计信息数据。同时IP VPN Solution Center 提供标准的应用编程接口(API),以支持Concord网络诊断系统,IP VPN Solution Center负责把NetFlow送上来的性能数据,提交给 Concord网络诊断系统进行网络性能的监控,如图17所示。

图17 VPN的计费和性能监视

g) (7)VPN的故障监视

在运营商的网络中需要进行VPN的故障管理功能时,可以使用CSM中的Info Center网管系统来进行,Info Center能够从第二层和第三层中收集故障信息,Info Center 使用标准的API来询问IP VPN Solution Center的数据库,以确定当发生网络故障时,哪些VPN会受到影响。

同时Info Center还能完成用户网络管理功能以及VPN划分功能。

服务级别协定(SLA)的监测与报告

运营商向集团用户提供服务时,通常集团用户会对其业务有自己的要求,例如网络的延迟、网络的可用性等,因此运营商在向集团用户提供服务之前,通常需要签订关于服务质量的合同,称为服务级别协定(SLA)。

在运营商向用户提供服务的过程中,用户和运营商运营人员都期望了解,由运营商向用户提供的服务是否达到了SLA的要求,因此运营商的网络管理系统必须能够进行SLA的监视和检查,并提供SLA监视报告。

CSM中的IP VPN Solution Center能够对所配置开放的各种业务进行SLA监视和检测,并提供SLA监视报告,同时还提供开放的API,以支持第三方的增值应用。

CSM IP VPN Solution Center支持SLA测试参数如下所述,Cisco将根据运营商的要求,逐渐扩展SLA参数的范围:

连接性(可用性) ---- 业务处于正常状态的时间占总时间的比例;

激活期间 ---- 一天中进行SLA监视的时间;

延迟 (抖动) ---- VPN内各种业务的环回时间(抖动),可以设置相应的门限值;

吞吐量 ----- 用户发送到网络中的业务量;

其它性能参数,如分组丢失率等。

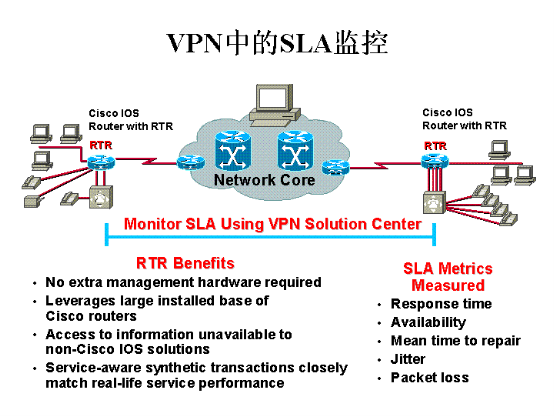

CSM IP VPN Solution Center 利用Cisco IOS中的RTR MIB (环回时间报告器),对网络的SLA进行24× 7 小时的监视,获得并存储SLA参数报告。RTR是内置于Cisco IOS中的一个功能,它的代理部分置于Cisco 的路由器中,而它的服务器部分置于IP VPN Solution Center中,如图18所示。

图18 IP VPN Solution Center 利用RTR进行SLA监视

使用RTR来进行SLA监视所需完成的工作如下所述:

在RTR MIB中标识相关的路由器;

配置路由器中的RTR MIB,所需监视的业务定义探测器;

IP VPN Solution Center 从RTR MIB中周期性地采集统计数据;

IP VPN Solution Center把采集的数据放到相应的数据库中,并提供对于这些数据访问的接口;

产生SLA性能报告;

定义并实现SLA API,以支持第三方应用。

RTR可以对每个VPN的SLA进行监视,同时还能对每个VPN中的每中业务级别(COS)进行监视。

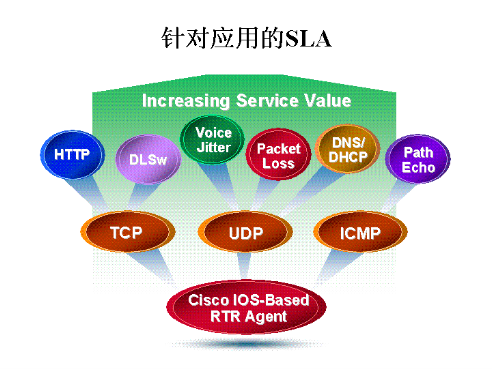

可以配置RTR MIB,以监视两个端点之间的连接性(可用性),RTR MIB中的每一个配置定义被称为一个探测器。一个探测器可以用于测试延迟参数,如环回时间(RTT),同时还可测试各种协议的参数,如ICMP echo,UDP echo,TCP连接,DNS,DHCP,HTML以及话音抖动等。

使用RTR可以观察到连接性、延迟和超过门限设定的比例等参数,而吞吐量参数可以从NetFlow中获得,这些数据存储在IP VPN Solution Center的数据库中,并提供API接口,以提供SLA监测报告,同时支持第三方应用。

RTR的功能非常类似于ICMP功能,但与ICMP不同的是,为了验证实际运营商的网络服务是否达到与用户所签订的SLA的要求,RTR需要模拟实际网络中的典型IP业务流或用户发送的典型IP业务流,因此RTR代理需要发送基于TCP、UDP以及ICMP分组上的业务流,以监视/测试在各种情况下的SLA参数,如图19所示。

图19 RTR模拟实际网络中的IP业务流

RTR发送基于TCP的分组

当RTR发送基于TCP的分组时,它测试TCP连接建立时间。RTR发送的

基于TCP的分组包括HTTP分组、DLSW分组。这时RTR可以配置TCP的端口号,测TCP会话的可用性,并且可以建立HTTP、DLSW探测器。

RTR发送HTTP分组时,可以监视/测试当完成一次Web查询时,需要花费多少时间,这些时间包括从对Web请求的名字解析,到下载文件并呈现在用户计算机上所经历的时间。

RTR发送DLSW时,可以监视/测试使用TCP进行封装的业务流的环回相应时间。

RTR发送基于UDP的分组

当RTR发送基于T CP的分组时,它测试UDP的响应时间、抖动、分组丢失等。RTR可以配置UDP端口号,配置UDP分组长度,并且可以模拟VOIP分组。

RTR测试每个方向的延迟抖动时,即测试UDP分组之间的延迟变化,并检查是否违反了SLA合同。

RTR测试每个方向的分组丢失时,能够统计UDP分组的丢失数量。

RTR发送DNS/DHCP分组,监视/测试域名解析、动态主机自动配置功能的响应时间。

RTR发送基于ICMP的分组

RTR发送基于ICMP的分组时,测试路由器每一跳的通道回声响应时间,这样使RTR可以监视/测绘下列SLA参数:

核心网络中丢失的分组比率;

端到端延迟(CE路由器到CE路由器之间的延迟);

POP点到POP点之间延迟(PE路由器到PE路由器之间的延迟);

接入延迟(CE路由器到PE路由器之间的延迟);

延迟抖动;

接口的吞吐量(与NetFlow一起使用)。

RTR能够识别IP信头上的TOS字段,从而对每个业务级别(COS)进行SLA测试,从而检验运营商与用户之间所签订的SLA是否达到。

当运营商与用户签订了SLA协定以后,用户和运营商都希望看到网络实际提供业务时,网络实际提供的服务水平,即希望看到SLA报告,因此,运营商必须考虑怎么样来监视(测试)实际的SLA。

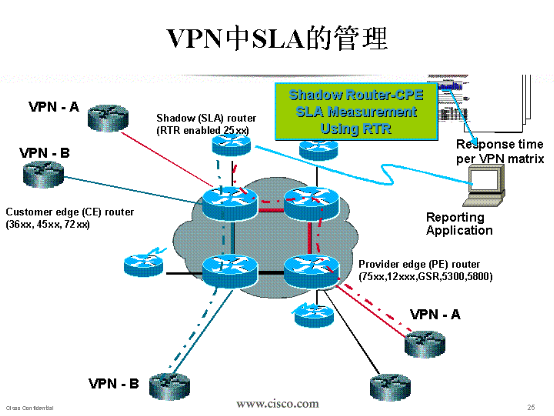

用户从运营商购买VPN业务,用户的CE路由器可能不具备RTR的功能(或者具有RTR功能但运营商不能访问用户的CE路由器),这种情况我们称为是由用户管理的CE路由器;用户的CE路由器也可能具备RTR功能并且运营商的网管人员可以访问用户的CE路由器,这种情况我们称为由运营商管理的CE路由器。

在运营商管理CE路由器的情况下,SLA的测试比较简单。运营商的网络管理人员只需激活CE路由器上的RTR代理功能,并且穿过核心网络向同一个VPN中的其它CE路由器发送RTR分组,RTR采集器将收集相应的测试参数,从而获得相应的SLA参数。

在用户管理CE路由器的情况下,运营商的网络管理人员不能访问用户的CE路由器,这时运营商需要在用户CE接入的地方,连接一台具有RTR功能的路由器,以模仿用户的CE,这个路由器称为影子路由器(Shadow Router)。运营商网络管理人员激活影子路由器上的RTR代理功能,并且穿过核心网络向同一个VPN中的其它CE路由器发送RTR RTR采集器将收集相应的测试参数,从而获得相应的SLA参数。

RTR代理按一定的间隔(如一个小时)采集SLA数据,RTR采集器 也按一定的间隔(如一个小时)从各个RTR代理上采集相应数据。

图20 运营商管理的CE路由器情况下的SLA监视

图21 用户管理的CE路由器情况下的SLA监视

SLA监测报告根据所采集的RTR数据而得到,采集RTR数据期间为24 x 7小时。SLA监测报告中除了说明SLA性能参数以外,还说明所监视的业务、用户名称、地点和运营商的名称。SLA监测报告采用SDF格式,可以使用各种SDF显示模块,并支持基于Web的格式。可以长期存储SLA监测报告,以供后期分析和查询。

1.2 网络扩展性

(请根据以下几个方面具体叙述在特定方案中的网络扩展性)

· 网络设计的扩展能力

网络的扩展能力包括设备交换容量的扩展能力、端口密度的扩展能力、主干带宽的扩展,以及网络规模的扩展能力。

· 交换容量扩展

CISCO GSR 12000系列路由器的交换容量具备在现有基础上继续扩充4~8倍容量的能力,以适应IP类业务急速膨胀的现实。

· 端口密度扩展

CISCO IP 骨干设备(GSR 12000、7500等系列路由器)的端口密度应能满足网络扩容时设备间互联的需要。

· 主干带宽扩展

CISCO DPT技术满足主干带宽具备4~8倍甚至更高的带宽扩展能力,以适应IP类业务急速膨胀的现实。

· 网络规模扩展

CISCO的网络体系、路由协议的规划和设备的CPU路由处理能力,和IP承载技术(DPT)能完全满足网络节点规模的要求。

第2章 业务的实现

2.1 业务的开展与分类

2.1.1 商业用户应用

虚拟拨号专用网络(VPDN)

许多企业正在使用或计划使用Internet将远程办公室移动用户和合作伙伴与企业相连。由于网络管理人员需要在全球各地提供廉价连接,这一领域预计在今后几年内将会蓬勃发展。企业的远程访问安全政策可以通过Internet扩展,由CiscoSecure在企业中控制。远程工作用户或移动用户拨号进入本地的基于Cisco网络的Internet服务供应商(ISP)并通过安全的VPDN连接与企业总部相连。ISP使用Cisco的全球漫游服务器(GRS)将登录Id和口令与企业CiscoSecure控制台配合。VPDN方案和CiscoIOS防火墙产品共用,可在Internet上对公司网络进行安全远程访问。在这里,企业的公司路由器使用RADIUS或TACACS+协议来请求CiscoSecure确认进行远程连接的员工的用户、口令或令牌卡。在用户身份确认后,CiscoSecure将用户的确认权限通知企业的网关路由器,再由路由器告知ISP的通用访问服务器呼叫已被接受,并向远程用户分配一个地址。接下来用户就可以通过Internet的加密信息道访问他权限范围内的企业资源。IETF第2层隧道协议(L2TP)标准支持加密信道。

Cisoc公司支持基于L2F和基于标准的L2TP协议的VPDN技术。VPDN组网方式是通过位于网络POP侧的接入服务器和用户所属的企业的内部网络的网关,在二者之间,利用L2F和L2TP协议建立一条位于数据链路层的透明通道,为用户提供利用PPP协议访问Internet的组网方案。

从组建VPDN网络的各种应用策略来看,主要的差别来自于VPDN网络对用户身份验证、授权实现的方式。从用户身份验证的位置,可以分为POP侧本地用户授权、POP侧远程用户授权、用户网关本地用户验证和用户网关远程用户验证四种方式。

所谓用户身份验证与授权,是指用户在最终被允许访问所属企业内部网络之前,网络对用户身份进行验证,对其能够访问的资源进行授权。由于接入服务器完全只根据用户名来决定是否为该用户提供VPDN服务,对用户口令并不进行处理,因此,在接入服务器侧对用户只进行授权操作,即确定是否对该用户提供VPDN服务。在公司或企业的安全政策允许的前提下,当用户名采用结构化层次编制时,如username@companyname.com,接入服务器的授权操作可以只作用于用户名的域名部分,即只处理companyname.com,这样可以减小授权数据库的大小。如果接入服务器发现该companyname.com为合法注册的VPDN名称,则启动相应的VPDN服务;如果不是VPDN用户,则按照普通的拨号用户进行处理。因此,在组建VPDN时,可以在原有的提供一般拨号服务的网络中进行,即采用一套物理设备,同时支持VPDN业务和一般拨号网络服务。在POP侧接入服务器处进行的用户授权操作,存在两种可能的配置方式。第一种用户授权是在接入服务器本地进行的,如利用Cisco接入服务器的本地授权数据库进行授权操作,这种方式较适用于网络中接入服务器较少的配置;第二种用户授权是在接入服务器侧利用远程安全系统,如在Radius和TACAS+服务器进行的,这种方式适用于网络规模大、接入服务器数量多、网络覆盖面广的组网方案,便于Radius授权数据库的集中管理与维护。如何选择这两种方式,完全取决于网络的规模,以及组网灵活性。VPDN业务是在 CISCO 公司领导下在Internet领域中出现的新业务。

CISCO公司领导创立的L2TP协议已成为Internet中VPDN业务的标准协 议。在任何一个CISCO IOS平台上都可以实现基于L2TP的VPDN业务, 而且不依赖任何第三方软硬件平台如 WINDOWS NT服务器 。

虚拟专用网络(VPN)

虚拟专用网络VPN的需求

VPN,即虚拟专用网络,是指在公用网络平台上构筑不受地域限制而受企业统一策略控制和管理的企业网络。它与普通企业网不同的是,其基础平台采用公用数据网,与其他用户共享网络资源而不是独占资源。它与普通互联网不同的是它受企业统一策略的网络管理,而不仅仅由网络服务商管理。在下图所示的VPN 示意图中可以看出,VPN所赖以运行的公网平台可以包括各种实际的网络,例如IP网、帧中继网、ATM网,也可以就是因特网(Internet),因而也表明其网络的范围可以包括多个服务商。从地理范围上看,VPN可以延伸到所有互联网的服务商所覆盖的范围。从用户接入方式看,VPN可以包括服务商所提供的所有接入方式,如专线接入、拨号接入、无线连接等。

正是由于这样一个“虚拟”的概念,借助已经广泛稳定运行且成本相对低廉的公众服务网络,企业网可以变得容易实施且费用低、易管理。这表现在几个方面:

首先,VPN可以享受公网的所有服务范围和接入方式,这使得企业网在实施、扩展等方面都变得十分容易。

其次,公网由于其规模经营及资源共享,成本低,可以为企业节省大量资金。

第三,最重要的是,公网的充裕而经验丰富的网络技术人员在企业网设计、实施、维护、管理方面都可以为企业提供切实的帮助。不仅如此,网络厂商如Cisco公司等也在VPN技术方面投入了大量的研究开发力量,也为用户提供了强大的后援。例如Cisco的IOS网际操作系统所提供的端到端解决方案(End-to-End Solution)就为用户VPN需求构筑了坚实的基础。

VPN的技术要求

在讨论VPN的技术实现方法之前,先讨论VPN的技术要求,以便可以对不同的实现技术有更深刻的理解和在不同应用环境下有客观的评价。一个有效的VPN必须满足以下基本要求:

a) a) 安全与保密性

安全性是VPN的最基本最重要的要求。不管采用什么样的技术,VPN都必须在资源共享的公众网上提供足够的保密性,以保证企业数据的安全。许多企业暂时不采用VPN的关键原因是对安全性的担心,他们宁愿化更多的经费建立物理上与其它网络隔离的企业网。因此,解决安全性问题,使企业用户放心,可以大大促进VPN业务的开展。开辟数据隧道、提供数据加密、建立专用连接、限制路由表分发等,都是安全性问题可能的解决方案。这些功能,正是各种VPN技术的核心。

b) b) 高度可管理性

一个VPN所连接的各个分支节点可能位于许多不同的地方,并可能跨越多个网络甚至多种形式的网络。对于企业来说,VPN应该是他们可以统一管理的网络,在逻辑上是一个整体,而公网体系应该是对他们透明的。另一方面,网络服务商对网络管理有一套既定的策略,而企业对网络管理也有与企业应用相适应的政策。服务商如何在提供VPN业务时统一实现两方面的管理政策,是VPN的技术关键之一。例如,VPN的接入用户可以在SP的接入点被识别,但其认证授权则通常应由企业内部的服务器完成。

c) c) 灵活的可扩展能力

随着业务的增长,VPN可能连接的节点数已经到达成千上万,网络具备高度的扩展性已成为必要。另一方面,企业的分支机构随时都可能有增加或减少,VPN必须有弹性适应企业规模变化的能力,并在需要是快速扩展节点,并灵活提供不同的接入方式与新的业务类型。

d) d) 可预言的性能

许多公网提供的普通服务往往都不能保证服务质量(QoS),例如最典型的是因特网,对网络可能的性能例如时延、掉包率等参数是无法预言的,网络拥塞随时都可能发生。而对于企业用户来说,不可预言的网络性能是无法接受的,象Video conference、POS、帐务系统等实时应用,对网络的QoS有极高的要求。通常,实现QoS保障的方法是由服务商与客户之间定义SLA(服务级别协议)。

VPN解决方案

为了满足上述需求,提供VPN业务的服务商所用的网络设备必须具备提供这些技术的能力。事实上,由于网络技术的飞速发展,今天的许多网络设备已经具备了这些能力。例如,Cisco网络设备所具备的IPSec安全协议、L2TP隧道技术、端到端的解决方案、CSM服务管理程序、CiscoAssure企业网络管理系统、IP QoS技术、MPLS技术等,都为VPN业务的实现提供了许多可选可行的方案。

a) IP安全技术

即IPSec(IP Secure) 是一套基于IP层的安全协议标准,在Cisco 路由器和PIX防火墙上都能够支持,但同时也要求客户端设备(CPE)支持IPSec协议。在这种技术中,CPE发送一个建立连接的请求,送出自己的公钥和识别码给相应的支持IPSec的路由器或防火墙。路由器或防火墙收到该请求后,采用ISAKMP(Internet Security Association Key Management Protocol) 算法交换双方加 密的公钥。以后的数据将根据公钥加密体系加密后进行传送。这样,一个保密的数据通道就建立起来了。MPLS是一个非常理想的VPN解决方案,下面会专门讨论。不过在小规模应用阶段,IPSec也是一种很不错的解决方案。多种解决方案也可以混合使用,以期提高安全性。目前,支持这两种VPN技术的网络厂商不多。Cisco提供对上述多种技术的同时支持,并且多数特性已经包含在IOS软件中。不支持VPN技术的厂商可以采用第三方的防火墙设备来提供VPN业务,不仅成本高、性能低、扩展性差,而且难于管理,难以提供真正的VPN服务。

b) MPLS:VPN标签技术

MPLS的VPN技术是专门为VPN所设计的,及所谓VPNAware网络。在这种技术中,采用32位长的VPN标识符嵌入到IP包中,形成一个VPNIP地址。BGP(Border Gateway Protocol) 路由协议可以对VPN-IP地址进 行路由寻址,但转发 数据 包则 要 求多协议标签 交换技术MPLS (Multi-Protocal Label Switching)。

BGP在散发路由信息时保证有关VPN IP的路由信息只发布给处于该VPN内的路由器,从而在网络设备级保证了VPN的安全性。当然,进一步仍可由高层协议或应用程序来提供附加的安全性。

关于MPLS的工作机制在这里不详细讨论。只需简单提及的是在在这种技术中,网络设备分为边界标 签 路由器(LER)和标 签 交换路 由 器 (LSR)。MPLS LER负责维 护路由表或转发表(FIB,Forwarding Information Base),LSR则是 按 照 标 签 表而不是路由表来进行数据转发。Lable 表根据VPNIP路由信息事先建立,这不仅保证MPLS是VPN Aware的技术,而且保证其网络有很高的性能和很高的扩展性。

MPLS VPN在规模化VPN应用中的优势:

安全性高

路由信息分发限制和MD5路由认证技术,使用户所依赖的公网成为可以信任的网络。MPLS还同时支持防火墙技术,及高层应用加密。

可管理性

由于其工作机理并不进行协议封装,用网管软件可以得到很好的管理。

可扩展性

BGP和MPLS支持极好的网络扩展性。其他的VPN解决方案则由于对CPU的耗费很高,或者连接数太多,在扩展性方面存在不足。QoS保障。MPLS支持数据流的分类、流量控制、掉包控制、拥塞控制等,具备完全的保障QoS的能力。

网络中MPLS VPN的设计和实施考虑

i) 基本功能

MPLS VPN的建设在MPLS网络的基础设施上,VPN骨干网络由两部分 组成:PE路由器和P路由器。

PE routers拥有并维护与其直接相连的VPN的路由信息。由于PE负责打 VPN标签和IGP标签两层标签(详见RFC2574的规定),PE必须是一个边缘LSR。

PE routers通过MP-iBGP协议(见RFC2283规定)交换VPN的路由信息,选用 MP-iBGP作为路由协议的原因是MPLS VPN要求传送多种地址家族,并且还要 传送VPN的属性。

PE与CE之间采用普通的IGP协议, 如RIPv2,OSPF,Static Route,也可以采用EBGP协议,因而当采用MPLS VPN技术时,用户侧的原有路由协不需要修改和重新配置。

出于安全性的考虑,在PE与CE之间做适当的访问控制,CE可以不均许从 PE能够Telnet到CE路由器,即用户侧数据完全可由用户侧自己进行维护处 理;同时在位于局端的PE上,也不均许CE Telnet到PE上。

P router是LSR (MPLS节点) P router完全依据MPLS的包封(ENCAP)来作 出前传决定。由于P router完全不需要读取原始的数据包信息来作出前传决定,P不需要拥有VPN的路由信息。因此P只参与骨干IGP的路由。

ii) 实施规则

在XYZ数据网络中,所有的MPLS节点可以有一个和多个边缘LSR.在 只有路由器的节点处,路由器可以作为边缘 LSR;如果有VPN用户,该路由器又可以被作为PE。为VPN用户提供Internet连接,包括以下几种方式:

-PE router上的接口定义为Internet网关,即Internet网关与PE Router共同存 在一个设备上;

- 将PE Router接口与Internet网关连接,依据业务等级协议(SLA)采用CAR 进行流量限制。

- 如果用户有由XYZ维护的防火墙,或者服务器放在XYZ一方,则通过以太网交换机使用PE上的FE接口连接到Internet网关。

虚拟ISP

所谓虚拟ISP,其含义是指XYZ通过提供出租端口包括专线 端 口或拨号端口,利用网络的承载服务,为ISP提供透明网络服务和虚拟的业务服务,即该ISP利用XYZ所提供的拨号, 接入,线路,传送和Hosting等服务来建立自己的服务中心,各ISP拥有自己的用户群,而各ISP之间是相对独立 的,或可以通过策略控制可以进行信息互访。

虚拟ISP目前能够利用XYZ所提供的认证服务功能,大容量存储能 力, 丰富的端口类型和资源,以及丰富的带宽资源来提供具有各自特色的网络服 务,这些业务可包括VPDN,Web Hosting,Email Hosting等。

虚拟专用拨号网络(VPDN)

当采用VPDN时,通过直接租用XYZ的认证服务器或租用XYZ的端 口,然后挂接自己的认证服务器 , 如 Radius或TACAS+,提供VPDN的认证服务。或者通过租用XYZ的专线接口,通过各ISP自己的拨号服务器和认证 服务器直接提供认证服务;对于用户网关部分,同样可以靠租用XYZ的线路端口,再由ISP租赁或连接到各ISP自己的用户的网关,提供VPDN服务等。

对于拨号部分,Cisco的AS5800具有强大的功能和灵活的配置等。在任何 一台AS5800/5300上的每一个E1端口,不但支持正常的E1/R2,E1/ESDN PR2, 和SST方式,还可以作为Channelized E1端口提供专线业务。每个E1端口都可 以提供30个64 K bps的信道,或以64K为基础递增的信道带宽(如128k,256k 等)。在所有各个节点上的任何一台AS5800/5300上的每一个E1端口都可提供 专线接入服务。

VPDN业务是在CISCO公司领导下在Internet领域中出现的新业务。CISCO 公司领导创立的L2TP协议已成为Internet中VPDN业务的标准协议。在任何一个 CISCO IOS平台上都可以实现基于L2TP的VPDN业务, 而且不依赖任何第三 方软硬件平台如 WINDOWS NT服务器。VPDN业务尤其适用于企业网用户,利用VPDN业务XYZ可以向所有的企业网用户提供全国范围的接入服务。 CISCO公司的VPDN服务可以支持企业用户使用不同接入号方式来实现如用 户拨“193IBM”可以接入到5800/5300的任何一个端口上(可与正常接入端口混 同)。IOS会判别“193 IBM”这个DNIS来决定该用户与IBM公司建立VPDN连 接。 CISCO IOS还可以支持用户在用户名后使用后缀的方式来建立VPDN,如用户 拨123接通后使用“guest@ibm.com”来login, CISCO IOS可识别ibm.com的域名,并与ibm.com的企业网建立VPDN连接, 由企业网自行对用户进行认证并 分配企业内部的IP地址。

a) a) 授权,认证与计费

AS5800支持现有的认证、授权和计费的标准,如TACACA+、RADIUS,有与多种第三方认证、授权和计费互操作的实例。AS5800可设置多个RADIUS的优先级队列,保证认证系统的高可用性。计费数据可以通过认证服务器的 Accounting功能获取的原始拨号统计数据作为 原始数据,通过建立计费中心进行计费数据的后处理,获得最终用户计费数据,乃至用户帐单。

对于用户权限的管理,CISCO提供了丰富而且强有力的支持。对于不同类型的用户可以 在Radius Server在授权上给予不相同的连接方式,(如 Terminal 方式,PPP方式等等),还可以通过指定不同的IP Pool,用IP地址来限定用户的访问权限,对于一般用户指定一个default IP Pool和通常的访问权限,对特殊用户可以赋予不同的IP Pool与AC配合使用,可以限制信息站点,应用类型及可以拨号入网的时间。另外CISCO AS5800还支持基于每个用户的ACL。也就是说对于某一个特定用户,当他拨号入网后我们可以动态给他建立针对该用户的ACL,当该用户下网后,他的ACL自动取消,而且不影响其它用户。

实现普通接入服务。CISCO IOS可以支持同一个E1上普通电话的Modem接入和ISDN BRI 用TA接入,并可以实现多个PPP连接的binding,在用户使用ISDN BRI时实现2B channel的 mppp连接,也可实现多个BRI的mppp,并且还可以实现CISCO专有的在不同的机箱之间(5300 和5800之间)的多机箱Multi-chassi Multi-link PPP连接。同样在用户使用普通电话时,也可以实现多个modem之间的MPPP连接。

b) b) 漫游服务

漫游服务是ISP业务中的非常重要的内容。CISCO的IOS可以提供多种方式来支持漫游业 务。方式一,可以要求用户在login时用后缀指明要去认证的 Radius Server,如 “guest@beijing.unicom.cn” ,CISCO的IOS可以根据后缀来判断用户指定的域名,并解释出IP地址,将认证请求送到用户所指定的Radius Server上。方式二,可以使用用户分类的方 式。也就是说当用户有漫游需求时,将这些用户放入有漫游权的一类,在全网范围内设立大数据库和Radius Server,对所有漫游用户进行集中认证。方式三,在各节点设立一各自的 Radius Server,在 SuperPOP上放置 CISCO的 Globe Radius Server,Radius Server在本地不 能认证,将认证请求转向Globe Radius Server, 由Globe Radius Server对 login用户以后缀分 析, 然后将认证请求转发到相应的Radius Server上。

CISCO公司对其网络产品提供了丰富的网管手段。在 XYZ中以每个省或区域中心为 节点配置一套基于Windows NT的CISCO View平台,在全国网管中心配置一套基于HP open-view的CISCO workes 2000,其中CISCO works 2000包含 CISCO View的全部功能。CISCO的网管平台可以支持polling,trap方 式,可以管理,监测各个设备从系统配置到各个端口状态, 对于服务器可以实时监测到Modem的接续状态和主被叫号码及连接速度。

c) c) 虚拟主机服务

由于XYZ具有丰富的网络资源和存储资源,因而可以向ISP租赁主机的存储空间和 处理能力,为 ISP建立Web主机服务,Email服务,DNS服务等,为ISP提供虚拟主机服务。

传送网络服务

基于MPLS技术的帧中继/ATM传送业务

帧中继/ATM业务目前是一种应用较为广泛的传送业务,如何在基于MPLS技术的基于IP的 网上透明传送传统的帧中继/ATM业务,对于保护原有设备投资,以及提供具有高可靠性和安全性的端到端虚拟专线服务是至关重要的。

Cisco在基于MPLS的网上成功开发出透明传送帧中继/ATM应用的技术,并在AT&T的网上 获得成功的应用。在该应用中,位于网络边缘的帧中继/ATM网络的PVC被映射到能够穿过MPLS网络的专门建立的动态通道上,帧中继/ATM的包被封装在MPLS的包中;在MPLS网络的出口,将帧中继/ATM的包从MPLS包中提取出来,并按照指定的DLCI/VCI转发到相应的PVC上。在此,通道可以动态地在两个边缘LSR之间建立,来完成帧中继/ATM穿过 MPLS网 络 的 服 务 , 一 个 单 独 的 LDP实 例 被 用 于 建 立 边缘LSP赖 以 存 在 的邻 接 关系;在网络边缘的LSR进行两级压栈操作,即一级标签用于标识穿越MPLS网络核心,一级标签用于标识被传送的数据包应从哪个输出端口输出;在MPLS和帧中继/ATM报文头之间插入 一个FR/Label或ATM/Label头,用于完成标识 FR-MPLS或ATM-MPLS包 ,包尺寸大小,失序保护等功能 。为了能够端到端地保证传统帧中继/ATM业务的网络特性,Cisco采用CAR技术将CIR策略变量映射到帧中继的 DE比特位,将DE比特位映射到MPLS的COS比特位。在进行ATM传送服务时可根据AAL5的CLP值将其设定到IP的COS级别,以实现传送服务。因而,本网可以通过提供帧中继/ATM虚拟专线服务,提供基于第二层的传送网络服务。

运营商之运营商(Carrier of Carrier) 传送业务

Carrier’s Carrier (CSC) 服务是指XYZ通过向第三方ISP提供链路传送服 务,为其提供传送骨干线路。从业务提供形式上主要有传统的传送网络服务,透明传送通道服务。

所谓传统的传送网络服务是指第三方ISP希望通过XYZ获得Internet路 由,这时可采用BGP协议,在XYZ的内部路由器上运行IBGP协议,将XYZ设计成 Transit Network即可。

当采用透明传送通道服务时,是指不同地域的不连续的具有不同或相同 AS的域希望跨过XYZ进行连接时,可以采用MPLS VPN技术, Cisco可以做到在不同AS之间跨AS建立MPLS VPN。

当ISP能够支持MPLS技术时,可以做到端到端的MPLS VPN;当ISP只支持传统的IP路由技术,又需要利用XYZ提供的CSC服务提供传送服务 时, 可以利用XYZ的MPLS VPN提供透明传送线路服务。

如何承载VoIP业务

VoIP业务是一种对业务的实时性,安全性和可靠性都有严格要求的特殊 业务。为此,可以在基于MPLS技术的网上通过提供虚拟专线业务,即在各个电话网关之间,电话网关与关守之间建立MPLS TE通道,根据不同的业务协 约,为不同的TE建立不同的R3描述,确保各电话网关之间获得充分的带宽资源和服务质量保证;除此之外, 也可以利用MPLS VPN技术将不同的VoIP运营商之间进行隔离,通过建立指定的电话网关进行互通。

由于VoIP技术对时延等服务质量有较高等级要求,而网络数据业务在 POP点进行汇聚之后,在混合业务模型下如何在骨干网中保证指定业务的服务 等级就变得更为重要。除了Cisco原有的CAR,WFQ,WRED等技术之外, Cisco又开发出CBWFQ和MDRR等技术进一步提供服务质量的保证。

2.1.2 家庭用户应用

利用数据网传输视频业务

对网络的要求

对视频的传输要求不仅是传输或分配视频信号而且必须具有多媒体业务。所谓的视频业务包括图象和其它应用如:音频,时间代码,图文电视,或其它辅助数据。这一业务可以是模拟信号或数字信号。在大多数应用中此业务具有实时性,受时延和抖动的影响。

针对不同的应用提供不同的传输链路:演播室之间的双向传输,分配网中从主前端到各分前端的单向广播式传输,各分前端间的节目互换。

接入网将视音频信号从分前端送到最终用户(二级分配)。传输网提供如下链路如混合,初级分配或馈线系统到发射机或卫星的上行链路。

地球站,卫星和二级CATV分前端作为接入网部分,传统的CATV前端作为分中心,演播室之间通过传输网互连,并通过同一传输网将节目送入其它接入网。

TV 业务接口主要指视频和音频。但除此之外越来越多的其它信息将会接入.

网络接口通常很好定义。SDH/PDH,ATM,IP网相应的通信标准确保相应部分的互通 在用户侧具有相应网络适配的电视或机顶盒接收相应的业务。

初级分配

针对模拟信号的初级分配有压缩和非压缩两种方式,在非压缩方式中,视音频信号以13.5Mhz抽样量化形成135M信号流进行传输,其优点是信号质量好但占用带宽太大,在压缩方式中MPEG2是一种很好的压缩技术以节省所需的比特,根据分配网和混合网的要求MPEG-2提供4:2:0 (1.5M-15M)和 4:2:2(15M-40M) 两种方式对不同的节目源进行压缩编码以适应不同的网络需求同时提供相应的质量保证。

视频应用分类

a) MPEG-2传输应用

在近几年视频压缩方面MPEG-2已成为非常重要而成熟的技术。近几年越来越多的公司生产MPEG-2 IP编解码器,在IP网络中传输可以通过优先级 的设定和大带宽解决抖动的问题从而保证视音频质量。

编解码器(COD)压缩视频信号并适配到相应的IP流在IP网络中传输。本地的IP设备还同时可用于非视频业务的传送。

从视频业务的传输结构可以看出电视节目由在传送和播出阶段分为两大部分,模拟和数字部分。作为模拟和数字的接口还需要编码解码(CODEC)设备。

那么在数字传输视频节目时,关键在于IP骨干网在提供大的带宽同时如何提供QOS保证,包括实时视频业务的带宽保证,时延,抖动控制以及在出现故障时的快速收敛和恢复。Cisco IP 技术中的QOS保证机制,包括IP数据优先级技术和往MPLS优先级的映射,在入端采用WRED智能丢包技术避免数据突发造成拥塞,按优先级进行交换和输出的WFQ队列机制,和MDRR,RSVP等带宽资源预留协议以保证视频端到端的QOS服务。此外,Cisco基于组播的8组队列机制对视频实际应用中普遍采用的广播数据的QOS提供了有效的保证。RSVP和MPLS标记交换中 RRR技术都是在IP骨干网中建立固定的优化路径直至业务更改或网络出现大的变化,因此在视频包传输过程中时延和抖动都能得到有效控制。此外 CiscoPOS技术在底层采用SDH帧结构进行传输的同步和维护信息监控,这也对视频包的同步和网络的可靠性,快速收敛提供了很好的保证。按照 CiscoGSR12000交换机的交换性能和在交换中视频包遇到的最坏情况,即被1500字节数据包插入,在每个交换机进行交换时,假设中继采用2.5Gbps时延可如下估算:

GSR 交换时延为 13us

1500byte数据包造成的视频包时延+抖动为1500x8/2500,000,000=4.8us

另外要考虑的是基于MPEG-2 的IPCODEC在作编码和解码时所需的

时延各为300ms,因此IP 骨干网所占有的时延很微小。此外IP CODEC 的缓冲和RTP时标作用对抖动作最后修补也非常有效,因此国内和国外目前都有这样的应用。

b) 基于H.323的IP/TV系统

另一个非常有实际意义的视频应用是采用H.323协议传输使用非连接技术的视频会议。H.323是ITU为基于包交换(IP)的实时多媒体通信和会议网络而制定的标准。通过传统的标准的ISDN线提供电视会议较为昂贵,也会带来连接的问题。由于需要指定的,专用设备,基于ISDN的电视会议受限于指定的地点和会议室。基于网络的H.323电视会议将会是下一代的标准。H.323更经济,更灵活,应用更为广泛,只要有LAN连接的地方,就能使用H.323电视会议。 CiscoIP/VC解决方案提供此种应用以扩展您的商机。

Cisco IP/VC, 基于IP网络的电视会议能提供您如下商业应用:

培训-技术更新和市场增长,使员工需要更多的培训以面对更为激烈 的竞争, Cisco IP/VC 产品确保您能从桌面进行相关学习。

商业会议-更快,更有效地进行电视会议进行商业决策,避免地域带来的问题。

E-学习 - 在教育方面,更好的质量,更多的学员,更低的成本 。

沟通 - 使用 IP/VC 基于IP的电视会议使您的组织架构工作更为有效。

Kiosks-使用24小时的电视会议Kiosks在机场,银行,购务中心,客户能在 任何时间任何地点进行“面-对-面”的互动性商业业务。

客户服务- IP/VC网络产品能帮助用户或现场工程师尽快解决故障。

人力支援-扩展全球经济,新地域,新的商机。人事部或猎头公司能 通过IP/VC 电视会议考察员工素质。

远程医疗 - IP/VC 方案有助于提供远程医疗。

银行 - 银行能方便的使用IP/VC系统为个人提供不同地点的服务。

教育-大学使用IP/VC系统能使在各地的学生能同时上课增加生源 降低成本。

视频点播 (VOD)

用户能创建一个个人VOD节目目录,根据个人定义的顺序进行播放。

2.1.3 托管业务应用

数据中心是网络提供服务的核心,也是网络本身数据流量的发源地,大量 的信息交换与处理都将集中在此进行处理。由于数据流量的集中,在网络设计 时,必须避免数据中心的网络链路成为整个网络提供服务的瓶颈,因而数据中 心网络出入口的设计将成为设计的中心任务之一。除此之外,由于数据服务提 供不中断要求的敏感性和严格性,要求数据中心的支撑网络必须提供充分的可 靠性;同时由于数据处理的相关性,可以通过合理设计充分发挥网络设备的效 率,采用负载分担的方式提供数据中心整体的处理能力。

2.2 业务管理方案描述

2.2.1 PPPoE/A

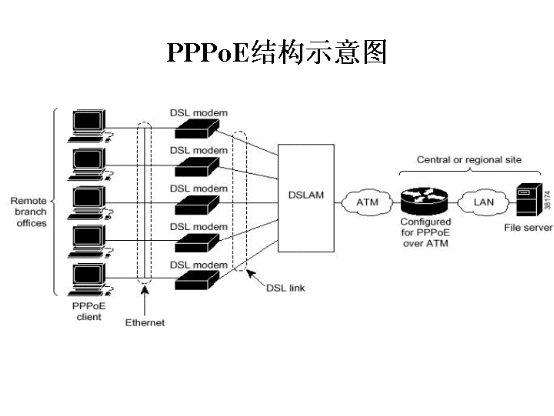

1.功能概述:

PPPoE全称是PPP over Ethernet(基于局域网的点对点通讯协议),该协议是为了满足越来越多的宽带上网设备( 如 xDSL ,无线,有线电缆,以太网接入等等)和越来越快的网络之间的通讯而最新制定开发的标准,它基于两个广泛接受的标准即:Ethernet和PPP拨号协议。对于最终用户来说,不需要用户了解比较深的局域网技术,只需要当作普通拨号上网就可以了,对于服务商来说在现有局域网基础上不需要花费太大的精力来管理,比如无需设置用户与IP地址的绑定等等。这就使得PPPoE在宽带接入服务中比其他协议具有更大优势,因此逐渐成为宽带上网的最佳选择。PPPoE的实质是以太网和拨号网络之间的一个中继协议,它继承了以太网的快速和PPP拨号的简单,用户验证,IP地址分配等优势。具体协议标准请参见 RFC 2516 技术标准

PPPoE的应用可以有多种形式:

1).PPPoE over Ethernet :

通过增加直接连接到实际的以太网端口的功能,扩展了PPPoE的特性,并提供对服务供应商DSL的支持。该规范可允许多台共享同一个以太网接口的主机,经由一台或多台Bridging Modem的设备,建立到多个目标的PPP会话。对于一个桥接的以太网拓扑环境,该特性允许接入提供商基于PPP网络来维护其用户接入会话,用户也乐于接受熟悉的拨号接入界面。

目前有如下产品支持该特性:( IOS 12.1(2)T )

• Cisco 3600 / Cisco 6400 / Cisco 7200、7500 / Cisco MC3810 / Cisco UBR 7200

2).PPPoE over ATM:

该特性允许网络上的主机通过一个简单的桥接网络去连接远程的接入服务器,每台主机使用自己的PPPoE协议栈,用户面对的是熟悉的界面。可以做到基于每个用户而非每个场所的接入控制、计费和服务的类型控制。在一个PPPoE的连接建立之前,每个PPP会话必须学习远端设备的以太网地址,并建立一个唯一的会话标识。

通过使用一个 PPPoE 客户端软件,一个 PPP的会话可以由一个以太网连接的客户端发起,并通过一个标准的ADSL MODEM ,此会话以RFC 1483组成以太网桥接帧,经过ATM DSL 链路传输,并由CO端的LEC(局域网仿真客户端)设备终结,或终结于ISP的POP点处。终结设备可以是一个汇聚服务器,比如Cisco 6400或一个路由器如Cisco 7200 系列平台。

PPPoE只运行在满足RFC1483规范的ATM PVC上

目前有如下产品支持该特性:( IOS 12.1(1)T )

• Cisco 3600 / Cisco 6400 NRP / Cisco 7200 / Cisco MC3810

3).PPPoE over IEEE 802.1Q VLANs

该特性允许在支持IEEE 802.1Q VLAN封装的快速以太网和以太网端口上运行PPPoE的功能,IEEE 802.1Q 封装被用于互联一台有VLAN功能的路由器与另一台有VLAN能力的网络设备。

目前的限制:

1) .此特性可运行在使用4e/8e AMDP2的快速以太网和以太网适配器的Cisco 7200系列路由器上。

2).只支持PPPoE dial-in 功能,不支持PPPoE的dial-out (客户端) 功能

3).PPPoE的终结和桥接不可同时工作在同一个VLAN中

目前有如下产品支持该特性:( IOS 12.1(5)T )

• Cisco 7200 / Cisco 7500

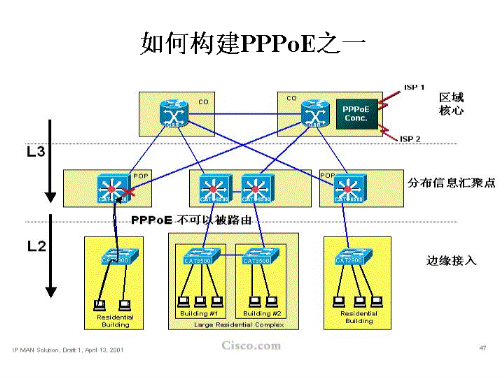

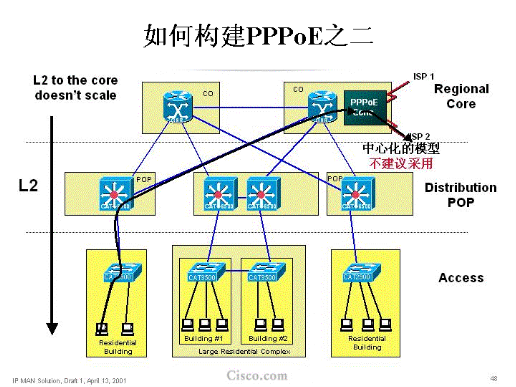

2.PPPoE实施概述:

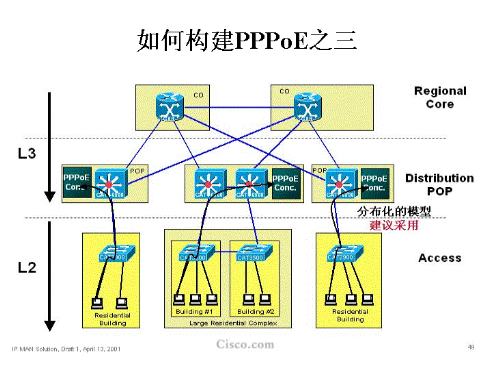

通常我们在设计城域网时,会按照主干核心层,汇聚层和接入层的层次结构来考虑,从网络的层次结构来看,通常核心层与汇聚层为L3网络,接入层为L2桥接网络,若我们用以太网技术作为宽带接入的手段, 并希望采用PPPoE技术作为服务提供商、接入服务商对客户接入的认证和控制,就需要注意如下几点:

1) 因为PPPoE是不可被路由的,若服务商将PPPoE的终结设备置于核心层,则PPPoE的客户端将无法使用(见下图一),要解决该问题,可以将核心与汇聚层均运行在L2,但网络的性能和网络的各种服务功能会受很大影响(见下图二)。

图一

图二

2) 基于1)中的考虑,我们建议将PPPoE的终结设备放到汇聚层,这样既可以提供PPPoE的功能,又保持了网络的合理结构,可扩展性也教高(见图三)。

图三

该方案的优点: 符合国际标准,可以与其它厂商产品互操作;用户的使用界面没有大的改变

缺点:需要客户端PPPoE软件支持,缺乏足够的带宽用于组播应用,需配置多个汇聚设备

3.PPPoE设计的附加考虑:PVLAN

众所周知,Ethernet是以广播方式在共享媒介中传递用户数据,因此,若服务提供商采用PPPoE 的方式,仿真PPP连接提供用户的验证和计费,但是PPPoE 要求用户在同一个以太网广播域,因此两个或多个用户可以利用该网络环境协商自己的IP地址进行通讯而绕过PPPoE 的验证和计费服务器,从而消耗了城域网的资源。

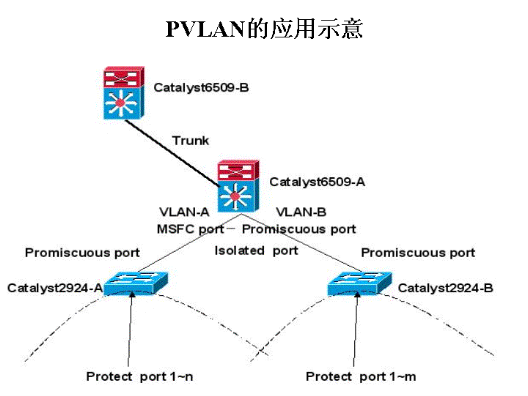

要解决该问题,可以将每个以太网接入的客户放置于独立的VLAN中,这样客户彼此之间是完全从L2层隔离的,只有通过服务和接入供应商才能获取网络服务。但当接入的用户数量多时,如果为每一个需要隔离的用户都分配一个VLAN,则网络设备所能够支持的最大VLAN(通常为256 ~ 4096个)的数量就会不够用,同时IP地址网段的需求量也会非常大,因此,传统的做法实现很困难甚至不能使用。因此Cisco也针对该问题,提出了Private VLAN技术,正好可以解决这些问题。

Private VLAN能够提供端口之间的第二层的隔绝,同时又使这些端口具有标准VLAN的特性。Private VLAN可以把一个大的IP地址域划分成多个地址组,各个地址组之间不能互访,既实现了安全隔离又省却了地址划分及重规划的复杂,节约了IP地址。

在Private VLAN的概念中,交换机端口有三种类型:Promiscuous port,Isolated port,Community port;它们分别对应不同的VLAN类型:Isolated port属于Secondary VLAN,Community port属于Additional Secondary VLAN,而代表一个Private VLAN整体的是Primary VLAN,前面两类VLAN需要和它绑定在一起,同时它还包括Promiscuous port。在Secondary VLAN中,Isolated port只能和Promiscuous port通讯,彼此不能交换流量;在Additional Secondary VLAN中,Community port不仅可以和Promiscuous port通信,而且彼此也可以交换流量。

目前Cisco的Catalyst6x00支持Private VLAN技术;Catalyst2900和3500支持PVLAN Edge功能,它是以一种简化的形式出现的,在这类交换机上可以设定多个Protect port,这些端口彼此不能联系,但是可以和其他没有设置成Protect状态的处于同一标准VLAN中的端口通信。这些特性将有助于我们优化城域网中业务的实施。

PVLAN的使用非常灵活,可以应用于各种环境中,并能和传统的VLAN结合在一起使用。我们可以看PVLAN应用的一个例子:

在下图中,在Catalyst2900交换机上,可以将每一个用户接入的端口都设置为Protect port,杜绝彼此之间不通过路由层面的互访,同时每一个交换机至少留一个上连端口,并且不设置为Protect状态。在Catalyst6509上可以有两种做法:第一种是每个Catalyst2900交换机下面的用户划到一个VLAN中,不同Catalyst2900接到Catalyst6509上的端口属于不同的VLAN,并为每一个VLAN在MSFC的端口上分配可路由IP地址,作为该VLAN中用户的网关;第二种则是在Catalyst6509上作Private VLAN,每个Catalyst2900接到Catalyst6509上的端口都设到一个Isolated VLAN,每个端口也都是Isolated port,而MSFC的端口则作为Promiscuous port,这样使得所有宽带专线用户都只能和MSFC端口通信,在该端口的IP地址(只需一个)就可以作为一个Catalyst 6509下面所有宽带专线用户的网关。这样不仅大大减少宽带专线用户所需的VLAN数目,而且可以为用户连续的分配IP地址,充分利用。

由以上情况的分析,可以看到,在网络业务的实施中使用Private VLAN,主要有以下几点益处:

· 可以减少需要配置、管理的VLAN数量;

· 部分的杜绝了用户不通过路由,私设地址的本地互访;

· 充分利用IP地址。

2.2.2 Web 界面注册/DHCP增强的管理方式

BBSM

概述

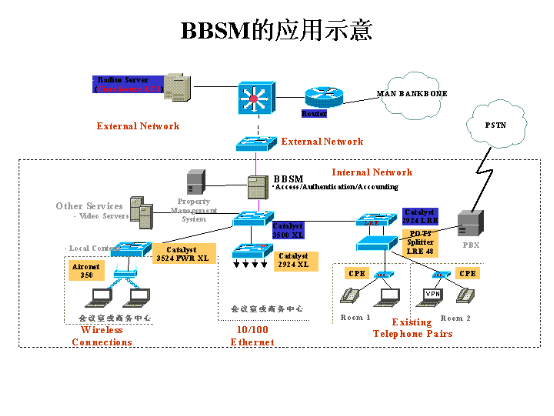

BBSM(Building Broadband Service Manager)是Cisco公司面向中小用户团体如酒店、住宅小区、办公楼、飞机场等的宽带业务管理网关。它是一套基于Windows 2000平台的软件管理系统,能提供即插即用的访问、用户认证、用户定制、计费、等级化服务以及基于web方式的统计报告等功能。

利用BBSM,服务供应商或业主可以通过基于用户注册以及强制登录页面更好的管理和控制自己的网络用户,并且根据不同用户或团体的需要定制服务类型,提供不同带宽的服务,提供网上广告和网上服务的商机。BBSM还根据用户类型的不同提供多种计费、付账方式, 并且还可以根据需要与现有的计费系统配合使用。

BBSM具有以下特点:

u 即插即用,用户端不需做任何配置,也不需要特殊的用户端软件,允许用户端使用DHCP获得动态地址,如果用户配置了静态地址 ,BBSM可以提供地址转换功能。

u 基于每端口、每建筑单元、每用户定制策略

u 通过定制不同的登录主页,实施不同的策略,包括服务类型,级别,带宽选择,计费认证方式等。

u 基于用户类型以及用户个性化要求定制网络入口主页

u 根据用户类型和个性化选择定制网络入口主页,提供特定服务,以及其他企事业用户广告空间

u 基于多种计费和支付方式的登录认证。

u 支持信用卡、Radius、访问代码以及国际标准的PMS应用程序接口

u 可进行带宽管理和限制

BBSM的典型应用

如下图所示:

宽带网出口通过BBSM服务器直接连接到服务商的网络。BBSM服务器具有50Mbps的吞吐能力。

宽带接入网内部连接全部采用二层交换机,中心的Cat3500交换机的起以下作用:(1)用来连接各类服务器,如:店VOD(视频点播)服务器以及其他业务管理服务器或终端设备。(2)汇聚LRE交换机。(3)提供高速的二层交换。

使用Cisco 公司最新产品Catalyst2924 LRE局域网交换机构建宽带接入网络可以充分利用房间现有的电话线资源,以节省投资并加快部署速度。

由于LRE技术也是利用电话线的频分复用技术,所以在既要提供上网业务,又要提供传统电话业务的情况下,LRE交换机还必须配合SPLITTER设备用来分辨话音和数据。

用户上网控制

用户上网的控制是通过BBSM服务器管理和实现的。用户需要使用宽带上网服务时,不需要对自己的数据设备(如:PC,便携式手提计算机)做任何的改动,只需要将设备的网卡连接到Cisco575LRE的以太网接口,然后打开浏览器,这时, BBSM服务器自动诊听到用户有网络访问需求,通过SNMP确认用户连接的端口位置,然后根据系统预先制定的策略(如:提供那种身份认证方式、是否提供带宽的选择、使用那种付费方式以及是否提供一些免费的网上服务等),将一个基于浏览器的登录页面送到客户的浏览器上,主页上的内容可以根据系统制定的策略,提供带宽选择、付费确认、用户名和密码的输入以及免费网上服务的链接等。如图为一个酒店的实例:

用户身份验证

使用BBSM服务器,可以提供基于交换机端口、访问代码以及基于用户名+口令等的用户身份认证。BBSM服务器可以根据系统管理者的经营策略针对不同的用户,管理单元设置不同的身份验证方式,并结合不同的收费方式,为用户提供不同的服务等级。

a) 基于交换机端口

比如在酒店网络中,每端口对应一间客房,因此这种方式是以客房为“用户身份”。用户在访问网络时,只需在登录页面选择带宽服务并确认付费,BBSM就会放开对该端口的限制。

b) 基于访问代码

此种认证方式下,可以通过BBSM服务器创建临时的用户名和对应的访问代码,这个用户名和访问代码可以根据需要设定为在一定时间段内有效,并且可以和一定的带宽服务结合。

c) 基于用户名+口令的方式

该方式类似传统的拨号认证方式,完全基于用户输入的账号和密码。该认证方式需要用户认证服务器(RADIUS)配合BBSM完成用户身份的确认以及对应该用户的带宽服务。用户在访问网络时,在登录页面上输入用户名和密码。BBSM会将用户名和口令送到RADIUS上进行身份确认,并根据RADIUS的返回信息决定是否打开该端口的限制以及提供多大带宽的服务。

用户计费方式和结算方式

BBSM系统自身带有数据库,可以提供多种方式的计费:按时长计费、按天收费、按时间段收费等。上述方式还可以分别和不同带宽服务结合起来,形成不同的服务级别的不同收费标准等。

目前,BBSM支持的国际通用PMS系统如:

•Protocol Technologies (Bell HOBIC)

•MSI (Bell HOBIC)

•Promus 21 (Bell HOBIC)

•Encore (Bell HOBIC)

•Logistics (Bell HOBIC)

•Fidelio 7.0

•XIOX

•Hilton H.1, H.2

BBSM服务器可以和上述PMS服务器通过RS232接口互连,并将统计出的用户上网费用传送到PMS系统中,由PMS系统结合用户的其他费用,提交完整的账单供用户统一支付。

对于其他的PMS,BBSM可以提供PMS API接口,供酒店PMS开发商开发相应的接口。除此之外,BBSM系统还可以提供客人信用卡的网上结算方式。

SSG

概述

Cisco 6400UAC提供了业内最先进的宽带业务接入平台。它能够终结多种类型的宽带接入用户的接入PVC,PPP,L2TP等,将用户流量进行汇聚到骨干网络。同时,6400UAC也是一个大容量的业务选择网关,它能够根据用户选择的业务类型将用户流量转发到相应的业务提供点,这些业务包括VPN业务,多媒体业务等。

6400UAC是Cisco公司开发的专门作为统一宽带接入的多业务平台,到目前为止已经在超过250个以上的电信用户部署,设备的性能和功能完全能够满足电信用户的需要。

Cisco 6400UAC融合Cisco IOS强大的路由处理功能,可支持IRB、RBE、MPLS_VPN技术,它能够适应IP、ATM或者混杂网络环境,并全面支持ISIS、OSPF、RIPv2、EIGRP、BGP等路由协议,是适合宽带IP网业务接入与管理的最理想产品。

Cisco6400支持集中式和分布式业务管理,并且在每个业务接入点,支持各种不同等业务模式:

· PPP汇接业务,支持PPP Over Ethernet、PPP Over ATM、DHCP;

· 端到端的ATM VCC业务;

· PPP隧道服务,支持L2TP;

· 可提供MPLS建立等高扩展性、全分布的IP_VPN,提供端到端IP业务,配置与配置简单;

· 支持标准的RADIUS认证、计费、授权;

· Cisco6400的业务选择网关SSG为服务提供商提供了动态业务选择的能力,用户可根据自己的需求进行业务点播,如视频会议、视频点播、网上购物、网络游戏、IP电话等。

基于SSG的Web方式选择业务

Cisco 6400SSG支持通过一种全新的方式来完成业务选择的功能,即通过Web页面和6400SSG完成对用户认证、计费和业务选择的全部功能。

在Web选择方式的SSG实现中包括一个SSD软件,它是一个扩展功能的Web服务器,能够允许用户访问一些特殊设计页面。

这种方式的业务选择的实现不需求用户安装客户端软件,唯一的要求是需要一个Web浏览器。每次用户在通过认证之前,SSG不允许用户流量通过,并将用户重定向到一个SSD上的认证缺省页面。用户在认证Web页面中输入认证信息(用户名和口令)后,SSD将认证信息交给6400SSG,SSG将此信息通过Radius协议转发给认证服务器进行认证。当认证通过后,Radius能够根据用户的业务脚本判断此用户能够访问的业务,并将业务信息发送给SSD,SSD根据Radius发送的确认信息包向用户显示此用户能够访问的业务选择页面。用户可以在业务选择页面选择想要访问的业务,SSG根据选择的信息建立到相应“业务源”的隧道,并将用户认证信息通过隧道发向业务源进行认证。当认证通过后,SSG可允许用户流量通过。SSG通过Radius向认证服务器发送计费信息。用户每次退出时需在页面上Logout。

当此用户需要选择其它业务时,他只需要访问业务选择页面并再次选择另一个业务即可。这种业务选择的方式使用户切换业务源非常方便灵活。用户在进行多个网络连接时,无需“二次拨号”,无需“二次验证”一个用户可以通过动态地址转换技术同时享受多项服务。

SSG方式将使得用户可以通过服务选择菜单轻松连接和断开各种网络服务。从用户端的服务菜单中,用户可以看到所有针对他本人的所有网络业务,并选择他所感兴趣的业务。此时的SSG并非真正建立了所有的服务连接,但是它却允许用户作出相应得选择,并把用户的计费信息送往计费服务中心。当用户真正选中某一项网络服务,用户可以进入,直到他退出该项服务,退出CiscoSSG,或该项连接服务超时。

SSG给运营商的宽带接入网络提供了一种全新的服务概念。通过SSD服务选择菜单使得运营商可以向最终用户展示所有的服务,而最终用户也可以一目了然地看到所有服务并作出决定。由于在用户认证之前只能访问SSD的页面进行认证,因此宽带接入网络的SSG成为真正的网络“入口”,运营商可以通过在业务选择页面编制丰富多彩的内容来吸引用户向用户提供更多的信息。

2.2.3 控制通道和数据通道分离的管理方式

用户管理 – URT

在城域网中,由于用户的数量非常大,因此对用户的管理是一个非常重要而繁琐的工作。在城域网中,对通过以太网接入的众多用户往往必须进行虚网VLAN的划分,隔离广播和保护用户的安全性。在目前经常采用的虚网划分方式中,采用较多的是基于MAC地址、端口号、IP子网来进行,但这几种方式都各有其缺点,不够灵活。在城域网中,我们需要更灵活的方式如基于策略和第七层--应用层信息来划分虚网。

Cisco URT(用户注册管理工具)是Cisco公司推出的基于策略和用户信息来分配用户所属的虚网以及IP地址的软件。Cisco URT根据用户登录NT或NETWARE的用户信息如用户名、所属的交换机端口或交换机名字由策略服务器给对应的用户分配相应的VLAN号,并能通过DHCP给用户分配IP地址。没有用户名或没有通过验证的用户则属于缺省的“Log on VLAN”。基于用户名配置VLAN给VLAN的划分提供了更多的灵活选择,而无须通过传统的MAC地址或IP子网来划分虚网。

和Cisco的网络管理软件CiscoWorks 2000结合,Cisco URT还极大的减少了交换机所需进行的手工配置,VLAN的设置从Cisco URT自动下载到交换机上。客户端的IP地址无需手工设定,而是可以通过DHCP服务器自动获取。使用Cisco URT,还可以增强网络的安全性,防止非法用户访问网络,因为只有对应的用户才能属于访问相应的虚网。对于移动用户来说,Cisco URT还提供了很灵活的解决方案,让他们无论在那里登录都能够属于同一个VLAN和工作组。

在城域网,尤其是小区的管理中,Cisco URT能起到很好的作用。根据用户登录的用户名,在Cisco URT上的策略配置,我们可以将不同类型的用户置于不同的VLAN内(比如PPPoE用户、IP sec用户),控制用户所能访问的合法资源,防止非法用户访问网络。它还能够自动给小区的用户分配IP地址,简化客户端地址的管理和交换机的设置。此外,在公共的机器上,可让不同的用户在登录时属于不同的VLAN,具有不同的访问权力。

URT可运行在一台NT的服务器上。一个URT最多可以处理五万个用户的服务请求。并且我们可以采用多台冗余的URT服务器,提供很高的可靠性。在用户数超过五万的情况下,我们可以采用分布式的方式,即一个或几个小区共享一个URT服务器。

在即将推出的URT 3.0版本中,URT的功能得到进一步扩展,将可以在为客户设置对应VLAN和IP地址的同时,通过AAA服务器对用户进行认证与记账,同时,客户无需事先登陆到NT或Novell域中,而只需在需要接入网络时,打开浏览器,输入由服务供应商设定的URL,就可以经由URT获得相关的IP地址和对应的VLAN,大大方便了客户的使用,也方便了服务供应商的服务部署与用户管理。

802.1x:

802.1x的功能实现与URT的接入控制方面类似,它提供基于端口的网络接入控制,相当于由接入层交换机的端口充当AAA认证的客户端,来实施客户接入的安全认证记账等功能。802.1x当前还处于草案阶段,最终版本预计于2001年6月出台。

Cisco 802.1x 支持计划

Catalyst 6k: already beta, target CatOS 6.2(2)

Catalyst 4k: committed, target Q3CY01

Catalyst 3550/2950: Planned, target Q4CY01

Catalyst 35/29/19 (old): No Plan

ACS 3.0: Committed, target Q3CY01

URT vs 802.1x

URT和802.1x的共同点是它们均在控制平面上对客户进行管理,不会对客户的数据流进行干预,因此网络的总体性能不受影响,并且它们支持视频流组播

但它们目前还不是完整解决方案,要配合交换机和路由器上的Netflow 功能来进行流量的计费等,需要交换机和路由器上的控制功能实现策略控制等。

下面是URT与802.1x的对比表:

| URT | 802.1x |

Switch Port Mode

| Dynamic Port | Dot1x Port |

Client | Client module inc. | NIC / OS support |

Authen. before traffic arrive | No | Yes |

IP address assign | Dynamic only | Dynamic or Static |

Mechanism | Change vlan | Port authorization |

Standard | Cisco proprietary | Draft |

2.3 业务发展策略 (*depends on case/by SE)

第3章 业务计费(By Partners)